今回は非常によく利用されている、MaAfee Virusscanを利用する際の注意点を掲載します。

目次

McAfee Virusscan Enterpriseを利用する場合

Windowsサーバーを利用する場合、ほとんどの場合McAfee Virusscan Enterpriseを利用します。

その際、どのような設定がなされることが正しいのか、また、その場合運用にどのような影響が発生し、どのような対応を行う必要があるのかをご説明します。

McAfeeの設定について

SoftLayerが提供するMcAfee Virusscan Enterpriseには、SoftLayerにて定義しているポリシーがあります。

ポリシーには、Minimal、Relaxed、Default、High、Ultimateがあり、標準ではDefaultが選択されています。

各ポリシーの概要は、下表をご確認願います。

| マネージャポリシーの警告 | Minimal | Relaxed | Default | High | Ultimate |

|---|---|---|---|---|---|

| メールスキャン | ○ |

| アクセス防御ポリシー | Minimal | Relaxed | Default | High | Ultimate |

|---|---|---|---|---|---|

| Outbound SMTP(Port:25)ブロック | ○ | ||||

| inbound IRC (ports: 6666-6669)ブロック | ○ | ○ | ○ | ||

| outbound IRC (ports: 6666-6669)ブロック | ○ | ○ | ○ | ||

| IE/ZIP/RARについて”temp” フォルダーからの起動をブロック | ○ | ○ | ○ | ○ | |

| リモート修正のブロック: EXEs とDLLs | ○ | ○ | ○ | ○ | ○ |

| コアのシステムディレクトリでファイルのリモート作成をブロック | ○ | ○ | ○ | ○ | ○ |

| 疑わしいスタートアップファイルへのアクセスをブロック | ○ | ○ | ○ |

| Access Protection Policies (cont.) | Minimal | Relaxed | Default | High | Ultimate |

|---|---|---|---|---|---|

| フォルダーのスクリプトをブロック | ○ | ○ | ○ | ||

| WindowsフォルダーでのEXEファイル作成をブロック | ○ | ○ | ○ | ||

| WindowsフォルダーでのDLLファイル作成をブロック | ○ | ○ |

| バッファーオーバーフロー防御 | Minimal | Relaxed | Default | High | Ultimate |

|---|---|---|---|---|---|

| バッファーオーバーフロー警告 | ○ | ○ | |||

| バッファーオーバーフローON | ○ |

| アクセス時のスキャンポリシー | Minimal | Relaxed | Default | High | Ultimate |

|---|---|---|---|---|---|

| ディスクからの読み込みスキャン | ○ | ||||

| ディスクへの書き込みスキャン | ○ | ○ | ○ | ○ | ○ |

| ネットワークドライブのスキャン | ○ | ||||

| 未知のウィルスプログラムの発見 | ○ | ○ | ○ | ||

| 未知のマクロウィルスの発見 | ○ | ○ | |||

| ZIPファイルの中のスキャン | ○ | ○ | |||

| MIMEスキャン | ○ | ||||

| 望まれないプログラムの検出 | ○ | ○ | ○ | ○ | |

| データベースディレクトリのスキャン | ○ |

| アクセス時の一般的ポリシー | Minimal | Relaxed | Default | High | Ultimate |

|---|---|---|---|---|---|

| ブートセクタースキャン | ○ | ○ | ○ | ○ | ○ |

| リブート時のブートドライブのスキャン | ○ | ○ | ○ | ○ | |

| ファイル当たりの最大スキャン時間(秒) | 30 | 30 | 45 | 60 | 75 |

| スクリプトスキャン | ○ | ○ | |||

| ウィルスが書かれていた時のリモート接続のブロック | ○ | ○ | ○ | ○ |

正しい設定がなされている場合

前述のポリシーに従い、標準ではDefaultポリシーが選択されています。

設定項目は、下記手順で確認可能です。

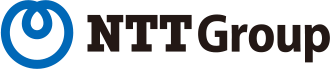

- Virusscan Consoleを開く

- アクセス保護のプロパティを開く

- アクセス保護タブ内のアクセス保護のルール各項目を確認する。

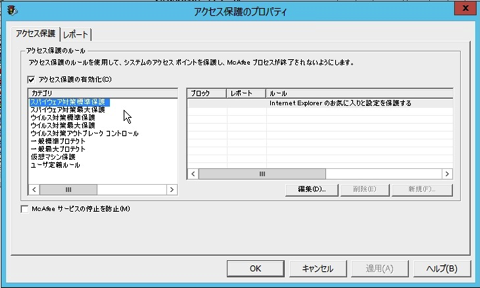

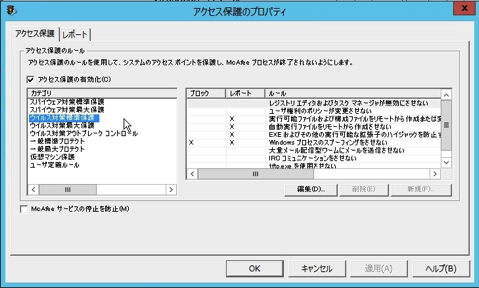

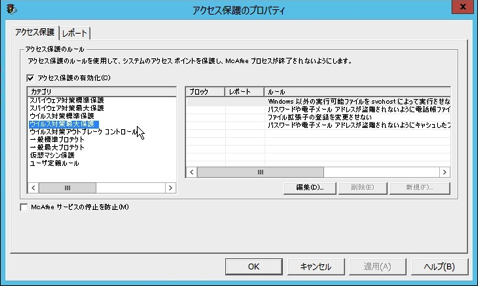

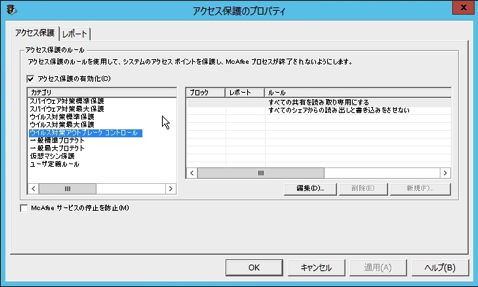

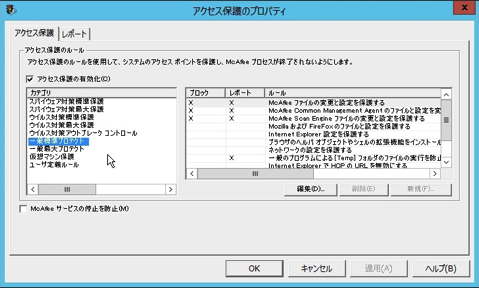

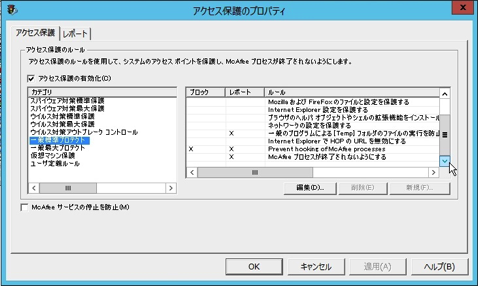

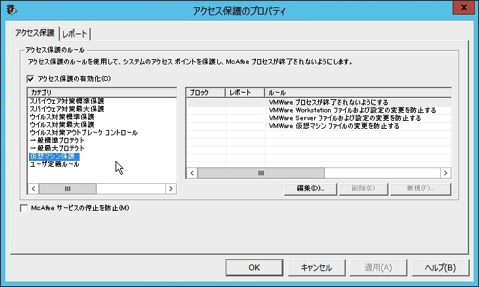

実際に設定されているアクセス保護ルールは、下図をご確認願います。

スパイウェア対策標準保護

スパイウェア対策最大保護

ウィルス対策標準保護

ウィルス対策最大保護

ウィルス対策アウトブレークコントロール

一般標準プロテクト

一般最大プロテクト

仮想マシン保護

ユーザー定義ルール

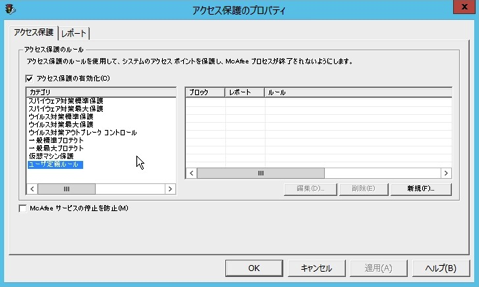

オーダー時に適用されやすい設定(正しくない設定)

下記項目を確認することで、SoftLayer定義ポリシーが設定されていないことを確認可能です。

ウィルス対策標準保護設定異常時

赤枠内の設定のブロック/レポート設定が正常時と異なります。

上記のような設定となっていた場合、正常な設定ではないと判断してください。

設定が正常でない場合の対応

チケットにて、McAfee Virusscan Enterpriseのポリシーが正常に適用されていないことを伝え、正常なポリシーを適用するように依頼してください。

WindowsUpdateを行う際の対応

正常なポリシーが適用された状態でWindowsUpdateを行う際、セキュリティパッチの種類により適用に失敗することがあります。

パッチの適用に失敗した場合の対応方法について説明します。

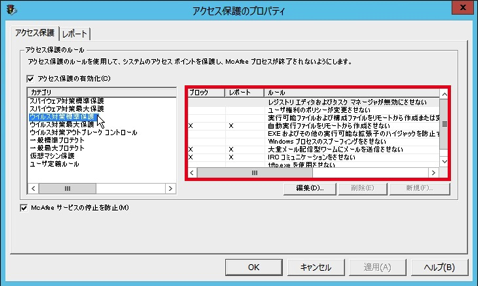

- Virusscan Consoleを起動する

- アクセス保護のプロパティを開く

- アクセス保護のルールにて、ウィルス対策標準保護を選択する

- ルール内

Windows プロセスのスプーフィングをさせない項目のブロックに表示されている×をクリックし、×が消えたことを確認します。 - OKをクリックし、アクセス保護のプロパティを閉じます。

- WindowsUpdateを実行し、セキュリティパッチの適用が成功していることを確認します。

- 前述手順1~3を再度実施し、ルール内

Windows プロセスのスプーフィングをさせない項目のブロック欄をクリックし、×が表示されたことを確認します。 - OKをクリックし、アクセス保護のプロパティを閉じます。

まとめ

SoftLayerのサードパーティ系は、正しい設定が何であるのかが記載されていなことが多いため少し困ることがあります。今回の事象も発生しないとなかなか見つけられないことであるので是非問題が起こった際にはご確認下さい。