IBM QRadarでQRadar Analyst Workflowを使ってみた

投稿者:セキュリティ編集者

◆はじめに

みなさま、こんにちは。

今回は、「QRadar Analyst Workflow」についてご紹介します。

QRadar Analyst Workflowは、IBM X-Force App ExchangeからダウンロードしてIBM QRadar(以降、QRadarという)にインストールして利用する、無料の追加機能です。

このアプリケーションでは、オフェンス画面が従来の画面と比較してグラフィカルな画面となっています。

また、イベント検索画面では従来の検索のように条件を一つずつ指定する「ビジュアル検索」や、アシスト機能があるクエリビルダーを使ってAQLクエリを作成することが可能な「拡張検索」が用意されています。

今回は、QRadar Analyst Workfrow使ったオフェンス画面とイベントの検索画面をご紹介していきたいと思います。

◆環境

IBM QRadar 7.4.1 FixPack 2

QRadar Analyst Workflow 2.0.0

QRadar Analyst Workflowのアプリケーションについてはこちらを御覧ください。

IBM X-Force Exchangeのサイトに移動します。

https://exchange.xforce.ibmcloud.com/hub/extension/123f9ec5a53214cc6e35b1e4700b0806

インストールについては、下記URLにマニュアルが用意されているため割愛します。

https://www.ibm.com/docs/ja/qradar-on-cloud?topic=workflow-installing-stand-alone-version

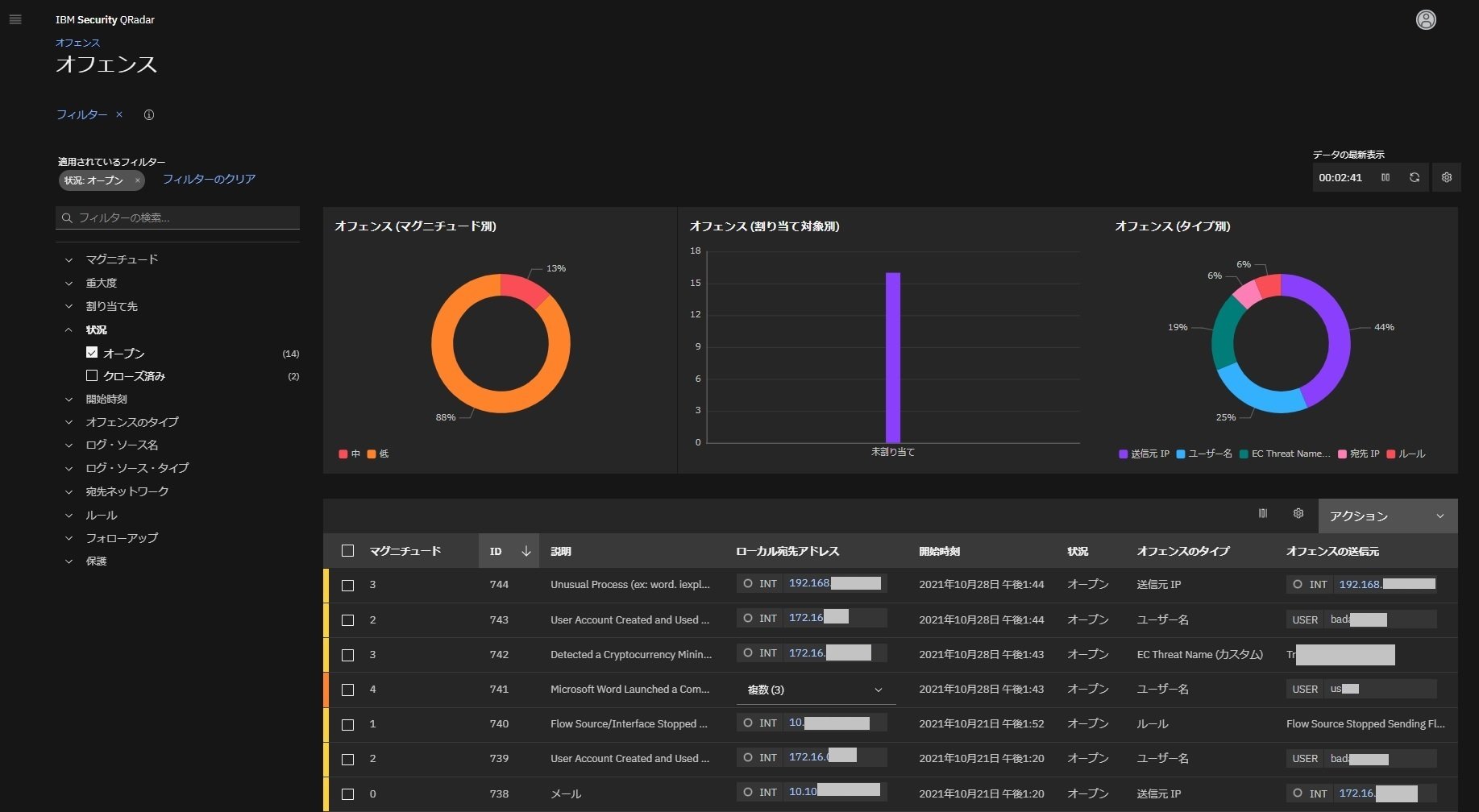

◆QRadar Analyst Workflowへのアクセス

QRadar Analyst Workflowへのアクセスは2通りあり、任意の方法でアクセスします。

・QRadar管理コンソールのメニューから「新しいUIの試用」をクリックしアクセス

・ブラウザに「https:///console/ui 」と指定しアクセス

◆QRadar Analyst Workflowの画面紹介

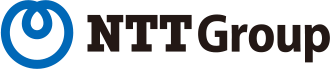

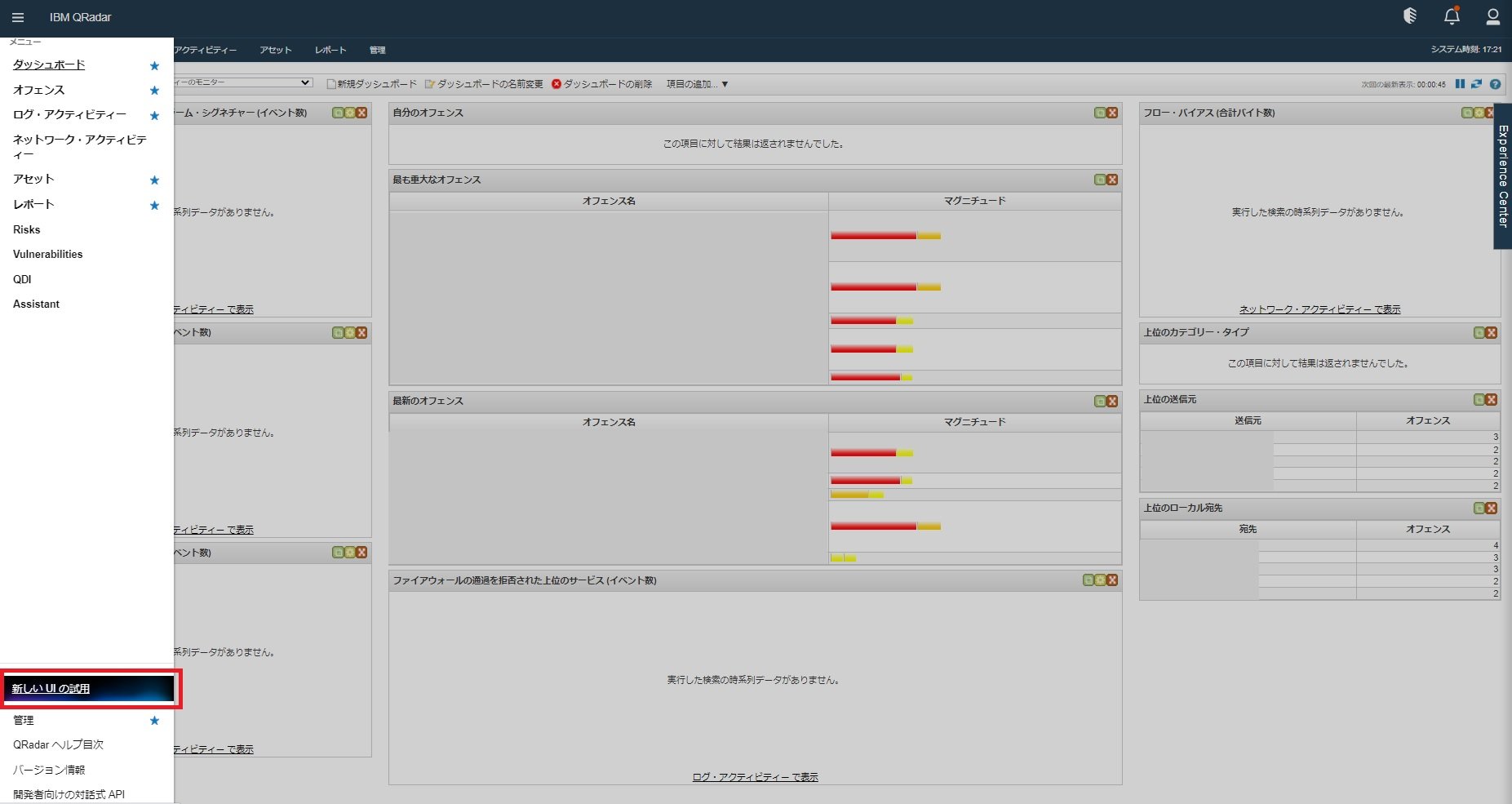

1.オフェンス画面

QRadar Analyst Workflowにアクセスすると、まず「オフェンス」画面が表示されます。

①フィルターの指定。各パラメータを指定し、オフェンスをフィルタリングします。

②オフェンスのグラフ。フィルターしたオフェンスについて、グラフ表示されます。

③オフェンスの一覧。フィルターしたオフェンスの一覧が、1行1オフェンスとして表示されます。

1つのオフェンスについて詳細を確認することにします。

③オフェンスの一覧のなかで、調査したいオフェンスの行をクリックします。

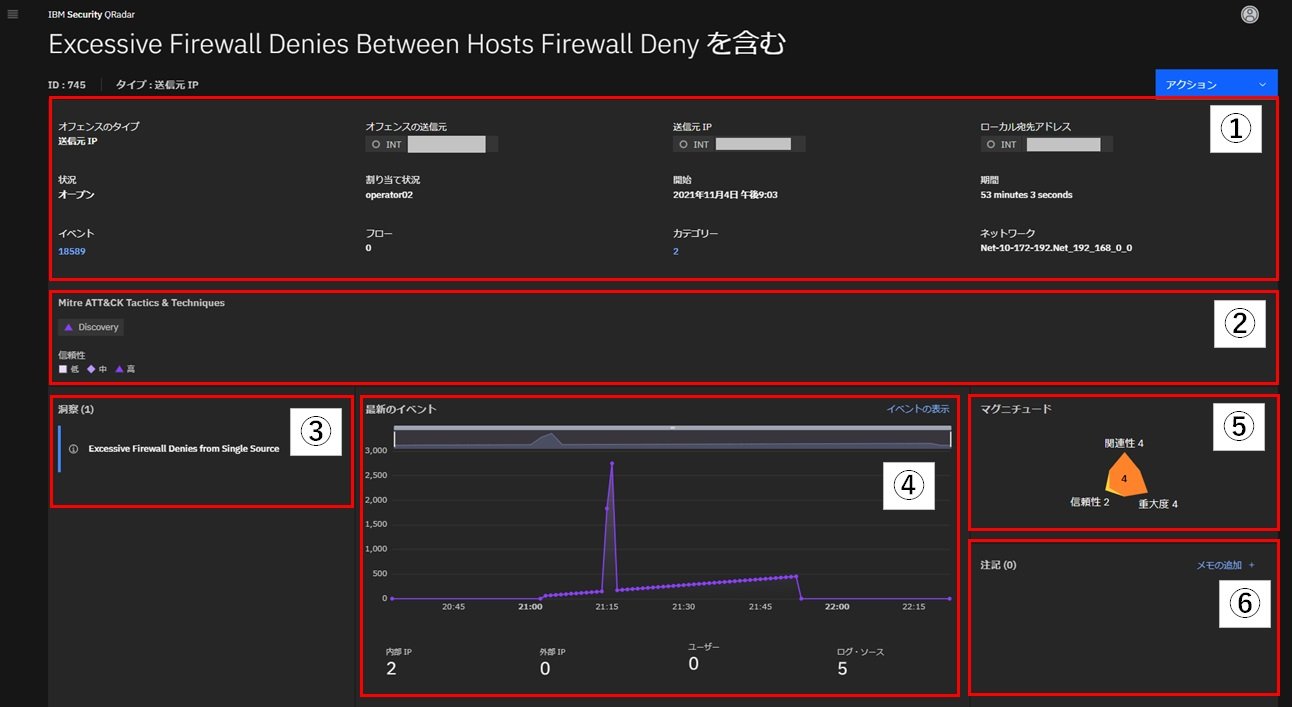

今回はこちらのオフェンス(オフェンスID:745 Excessive Firewall Denies Between Hosts Firewall Deny を含む)を選択しました。

①オフェンスのサマリ

オフェンスに関連するIPアドレスや、ユーザーIDなどの情報が表示されます。

②Mitre ATT&CK Tactics & Techniques

別のアプリケーション「QRadar Use Case Manager※」を導入している環境かつ、Mitre ATT&CKのマトリクスにマッピングされているルールがトリガーされたオフェンス場合、

ここにMitre ATT&CK Tactics & Techniquesのマトリクスとの関連が表示されます。

今回はマトリクスのうち「Discovery(探索)」に該当していました。

※QRadar Use Case Managerアプリについては以下のブログに記載しているので、あわせてご覧頂ければと思います。

IBM QRadar SIEMで、Use Case Managerアプリケーションを使ってみた

https://www.niandc.co.jp/sol/tech/date20210719_2050.php

③洞察(このオフェンスの元となったルール)

今回は「Excessive Firewall Denies from Single Source」というルールによってオフェンスが作成されました。

ルール名をクリックすると、右側に内容が表示されます。

④最新のイベント

このオフェンスの元となったイベントについてグラフ等が表示されます。

「イベントの表示」をクリックすると、検索画面に遷移します。

検索画面は後ほど詳しくご紹介します。

⑤マグニチュード

「マグニチュード」グラフは、関連性、信頼性、および重大度に基づいてマグニチュードがどのように計算されたかをビジュアル表示で示します。グラフをクリックすると、マグニチュードの計算方法の詳細な説明が表示されます。

⑥注記

メモを追加することができます。

以上から、従来のオフェンス画面よりも直感的に操作しやすい画面になっているのではと思いました。

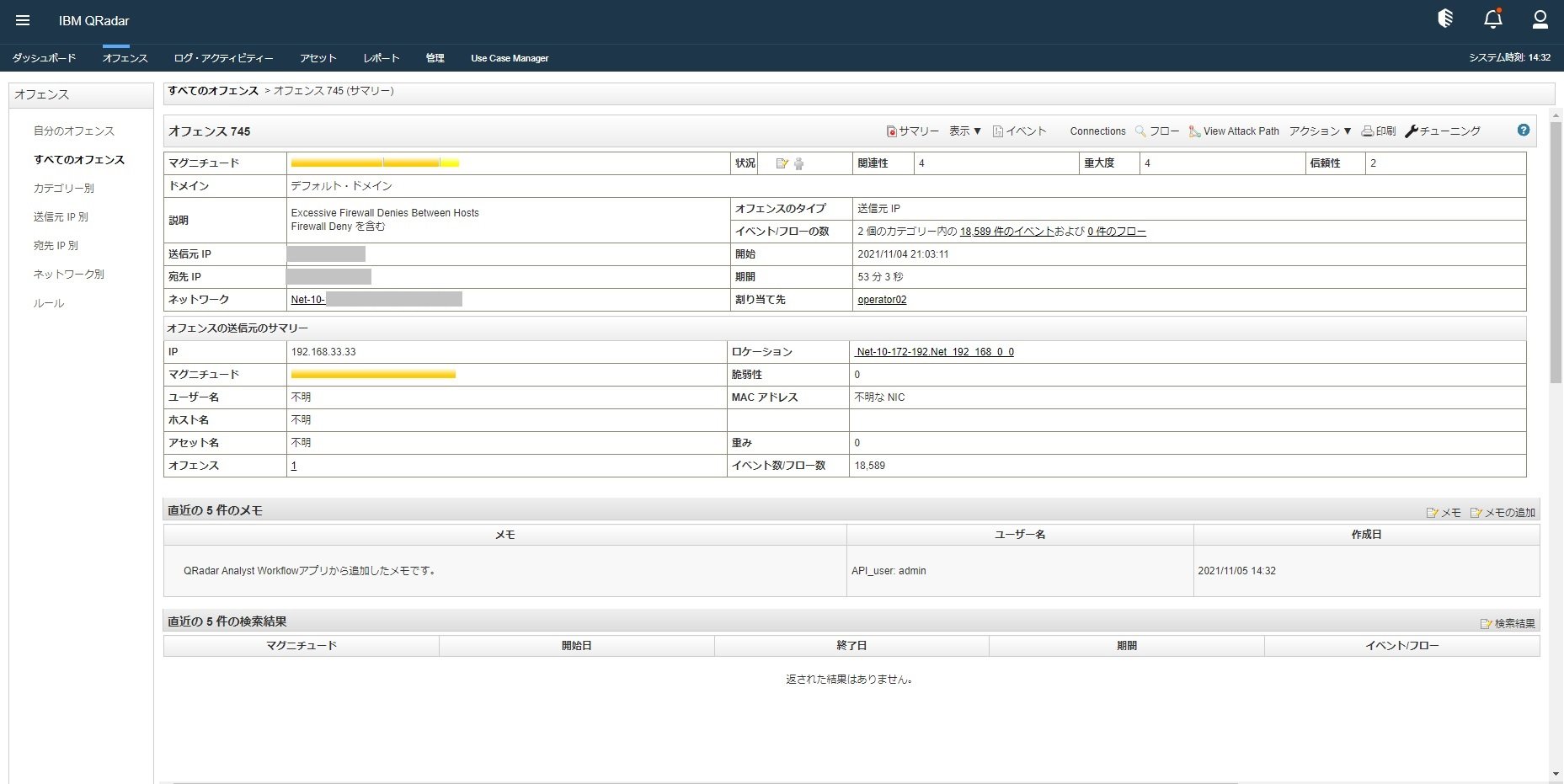

以下は、従来のオフェンス画面です。

2.検索

検索画面についてご紹介します。

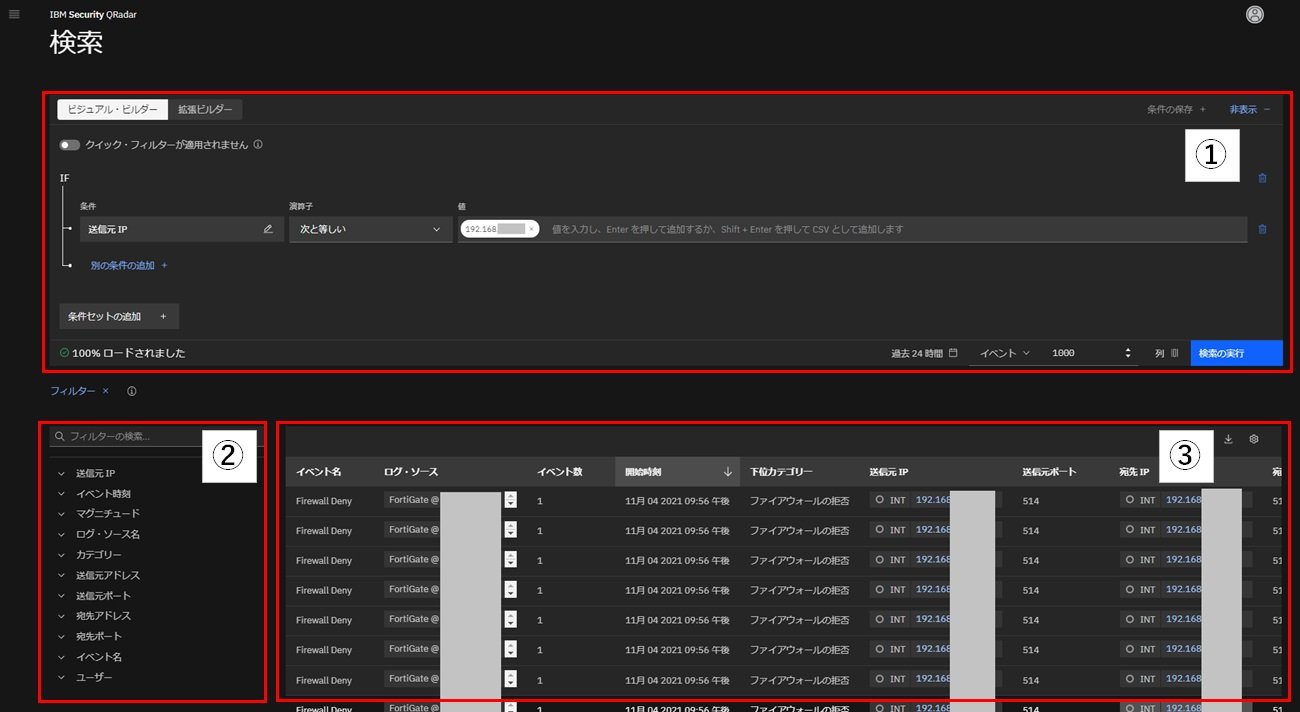

検索は、ビジュアル・ビルダーと拡張ビルダーの2つの方法があります。

■ビジュアル・ビルダー

条件を一つずつ定義していきます。(複数定義可能)

①検索条件

こちらに、検索条件を入力します。値を複数指定し、OR条件とすることも可能です。

②フィルター

検索結果に対して、更にログ・ソースで絞る、等の指定をこちらで行います。

③検索結果

1行・1イベントで表示されます。クリックすると右側にペイロード等詳細が表示されます。

ダウンロードボタンを押すとイベントをCSVやXML形式でDLできます。

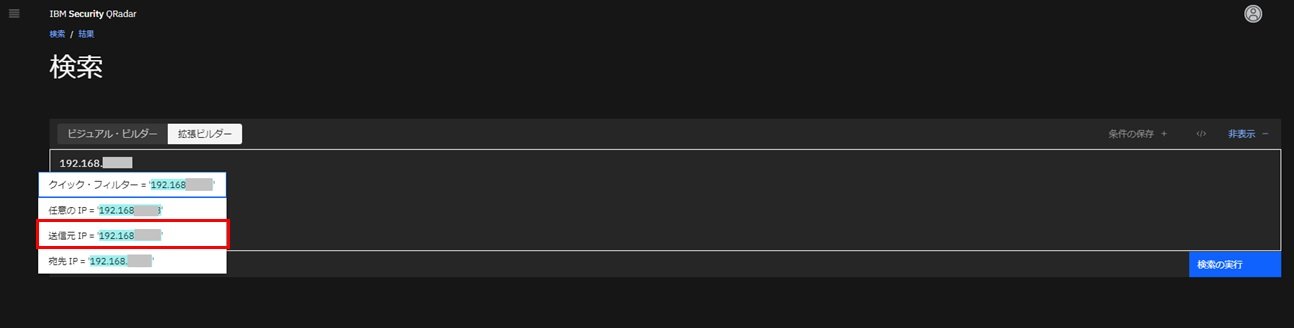

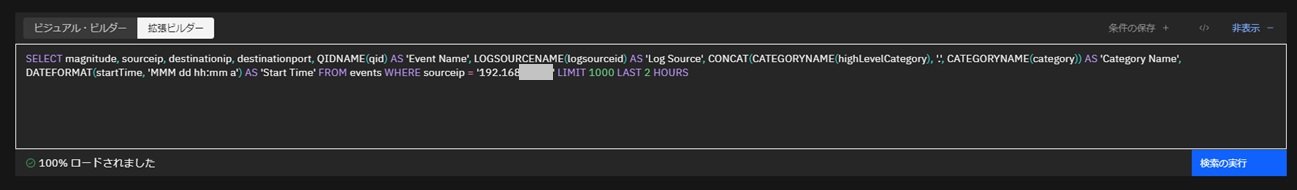

■拡張ビルダー

続いて、拡張ビルダーについてご紹介します。

拡張ビルダーは、AQL(Ariel 照会言語 (AQL) )と呼ばれる、QRadar内にあるログ等のデータを参照するSQLに似た照会言語を使います。

と言っても、この検索画面にはAQL作成のアシスト機能があり、初めてこの機能を使う方でも取り掛かりやすいのではないかと思いました。

AQLについて詳細は以下のマニュアルをご参照頂ければと思います。

https://www.ibm.com/docs/ja/qsip/7.4?topic=aql-query-structure

それでは実際に拡張ビルダーを使って検索をしてみることにします。

今回は、QRadarで収集したログの中から、「送信元IPが192.168.x.x」のものを検索することにします。

拡張ビルダーの入力欄に、検索したいIPアドレスを入力します。

入力すると、プルダウンが表示されるので、その中から「送信元IP = <検索したいIPアドレス>」をクリックします。

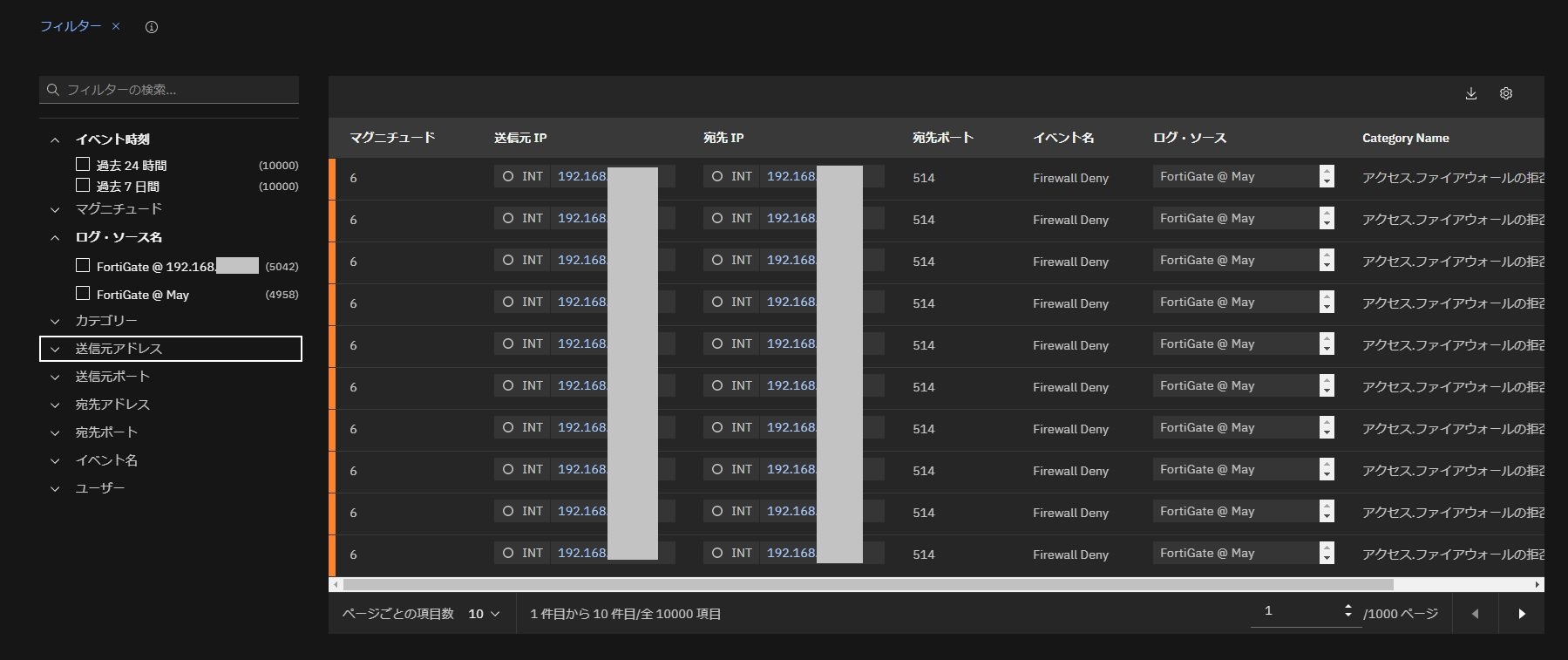

上の画像で選択した条件で自動でAQL文が作成され、入力欄に表示されます。細かいフィルタリングや、時刻範囲の指定もこちらで可能ですが、一旦「検索の実行」をクリックし、検索を実行してみることにします。

時刻範囲は「LAST 2 HOURS」の数字部分を変更することで変えることができます。

検索結果はビジュアル・ビルダーと同様の表示内容です。

フィルターで、対象時刻範囲の変更や、ログ・ソースを絞ることが可能です。

QRadar Analyst Workflowのご紹介は以上です。

◆所感

QRadar Analyst Workflowを使って、オフェンスの参照や、イベントの検索を行う画面をご紹介しました。

従来の画面に比べて、オフェンス画面はグラフが追加されているので視覚的にわかりやすいところ、検索画面はAQLを気軽に扱えるところが良いところだと思いました。

ぜひこのアプリケーションをご利用頂ければと思います。

IBM QRadar SIEMについてはこちらを御覧ください。

https://www.niandc.co.jp/sol/product/qradar/

QRadar Analyst Workflowのアプリケーションについてはこちらを御覧ください。

IBM X-Force Exchangeのサイトに移動します。

https://exchange.xforce.ibmcloud.com/hub/extension/123f9ec5a53214cc6e35b1e4700b0806