【IBM Verifyで試すパスワードレス認証】パスキーの設定方法とログイン手順を検証してみた

投稿者:セキュリティ&ネットワーク事業本部 セキュリティ担当 石井

はじめに

こんにちは。セキュリティ担当の石井です。

近年、ID・パスワードによる認証は便利である一方、パスワードの使い回しやフィッシング被害、漏えいリスクといった課題が多く指摘されています。こうした背景から、より安全で使いやすい認証方式として注目されているのがパスキーです。今回はIBM Verifyを活用して実際にパスキーを設定しログインを試したいと思います。

目次

1.パスキーとは?

パスキーとは、従来の「文字列のパスワード」の代わりに、端末に保存された認証情報と、生体認証やPINを組み合わせて本人確認を行う仕組みです。利用者は複雑なパスワードを覚える必要がなく、スマートフォンやPCで普段使っている指紋認証、顔認証、または端末のPINを使って、スムーズにログインできます。

パスキーが推奨される理由は、大きく2つあります。

1つ目は、セキュリティの向上です。パスキーはフィッシングに強く、パスワードの漏えいや使い回しによるリスクを大幅に低減できます。

2つ目は、ユーザー体験の向上です。毎回パスワードを入力したり、忘れて再設定したりする手間が減るため、利用者にとっても管理者にとっても負担を軽減できます。

このようにパスキーは、「安全性」と「利便性」を両立できる次世代の認証方式として注目されています。本記事では、IBM VerifyでWEBアプリケーションに対して、Cloud Directoryユーザーとしてパスキーを登録し、実際にWEBアプリケーションへOIDCを用いてログインを行おうと思います。全体像は以下の通りです。

また今回の検証では、IBM Verifyの管理画面およびWEBアプリケーションに関しては事前に用意したOIDCテスト用ログイン画面を利用しました。

2.事前準備と検証の流れ

まず、IBM Verifyの管理画面にアクセスし、パスキーを設定したいユーザーをCloud Directoryに作成します。

Cloud Directoryは、IBM Verifyでユーザー情報を管理するためのディレクトリです。 今回の検証では、このCloud Directoryに登録されたユーザーでログインし、設定画面からパスキーを追加していきます。

今回の検証は、以下の流れで実施していきます。

・Cloud Directoryに対象ユーザーを作成

・対象ユーザーでログイン

・プロファイル設定画面からパスキーを追加

・OIDCテスト画面からパスキーでログイン

それでは、実際の操作手順を順番に見ていきます。

3.IBM Verifyでのパスキー登録

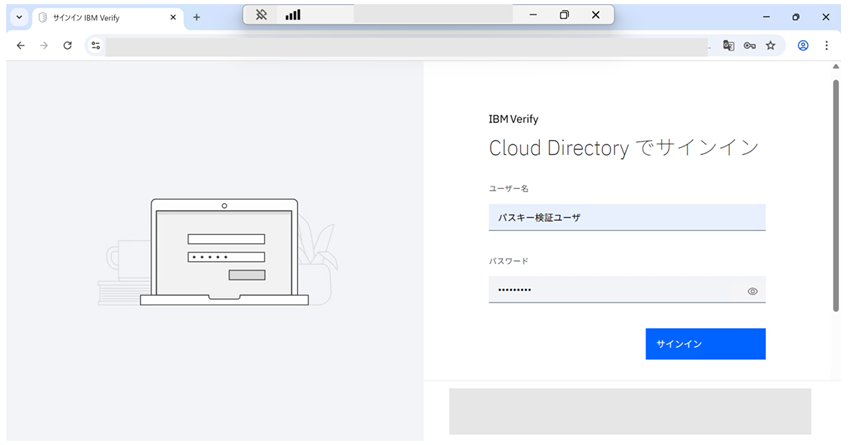

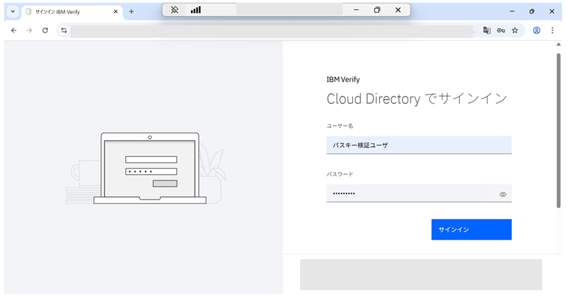

①Cloud Directoryに作成したユーザー名でログインする。

Cloud Directoryに登録した対象ユーザーでログインします。

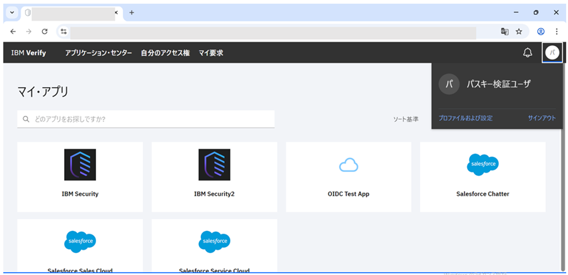

ログインできたら、画面右上のアイコンをクリックし、「プロファイルおよび設定」を選択します。

この画面では、ユーザー自身が認証方法の追加や変更を行うことができます。

②セキュリティタブからパスキーを追加する。

「プロファイルおよび設定」を開いたら、セキュリティタブへ移動します。

続いて、検証方式の項目にある「新しい方式の追加+」をクリックします。

認証方式の選択画面が表示されるため、ここで「パス・キーの追加」を選択します。

③ウィザードに従ってパスキーを登録する。

「パス・キーの追加」を選択すると、登録用のウィザードが開始されます。 画面の案内に従って進め、「次:パス・キーの追加」をクリックします。

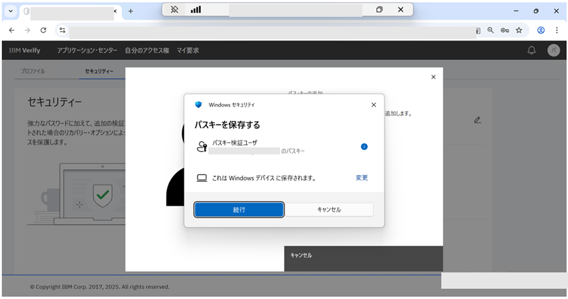

すると、PCに登録されているパスキー候補が表示されます。

今回の検証では、表示された候補の中から 「パスキー検証ユーザ」を選択し、「続行」をクリックします。

④生体認証を実施して登録を完了する

パスキー候補を選択すると、端末側で指紋認証が求められます。 画面の指示に従って認証を行うことで、パスキーの登録処理が進みます。

認証が正常に完了すると、最後にパスキー名を入力する画面が表示されます。

任意の名前を入力し、「完了」をクリックします。

登録後は、検証方式の一覧にパスキーが追加されていることを確認します。 この表示が確認できれば、IBM Verify上でパスキー登録が正常に完了したと判断できます。

⑤一度サインアウトしてログイン確認を行う。

パスキーが正しく登録できたら、実際にログインで利用できるかを確認するため、一度サインアウトします。

4.登録したパスキーでのログイン確認

今回は、事前に用意していたログイン用サイトにアクセスして確認してみます。 サイトにアクセスすると、画面上に「OIDCテスト」と表示されます。

ここで 「ログイン」をクリックすると、IBM Verifyのログイン画面へ遷移します。

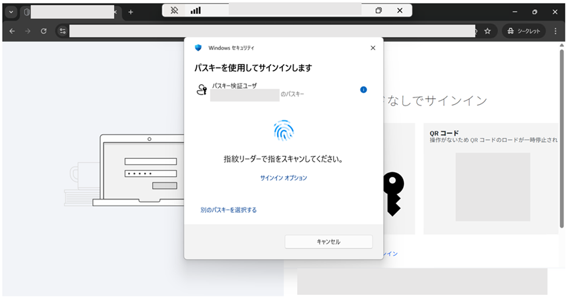

IBM Verifyのログイン画面が表示されたら、認証方法として「パスキー」を選択します。

その後、端末側で再度指紋認証が要求されるため、認証を実施します。

認証に成功すると、そのままログインが完了します。

実際に、今回登録したパスキーを使って問題なくログインできることを確認できました。

5.検証結果と利用時のポイント

今回の検証では、以下の点を確認できました。

・Cloud Directory上のユーザーに対してパスキーを追加できる。

・ユーザー自身の「プロファイルおよび設定」から登録操作が可能。

・OIDCテスト画面から、登録済みパスキーを利用してログインできる。

設定からログイン確認まで、一連の流れは比較的スムーズに実施できました。 特に、ユーザー視点ではパスワードを入力せず、指紋認証のみでログインできるため、利便性の高さを感じられる結果となりました。

また今回の検証を通して、パスキー利用時には以下のポイントを事前に確認しておくとスムーズだと感じました。

・端末側の認証機能が利用可能であること

パスキーを使用するには、Windows HelloやTouch IDなど、端末側で生体認証またはPIN認証が有効になっている必要があります。

・ブラウザがパスキーに対応していること

Chrome、Edge、Safariなどの主要ブラウザではパスキーに対応していますが、利用環境によっては動作に差が出る可能性があります。そのため、検証時には最新バージョンのブラウザを使用することをおすすめします。

・事前に通常ログインができること

パスキー追加前に、対象ユーザーで通常ログインができるかを確認しておくと、切り分けがしやすくなります。

6.おわりに

今回は、IBM Verifyを利用してパスキーを登録し、OIDCテスト画面から実際にログインできるかを確認しました。

改めて手順としては、以下の流れです。

- Cloud Directoryにユーザーを用意する

- ユーザー自身の設定画面からパスキーを追加する

- ログイン画面で「パスキー」を選択する

- 指紋認証を行い、ログイン成功を確認する

実際に試してみると、指紋認証だけでスムーズにログインでき、「これは楽だ」と感じられる体験でした。パスワードを入力する手間がなく、利用者にとってはログイン操作がシンプルになる点が大きな魅力です。

また、運用側の視点でも、パスワード忘れによる再発行対応や問い合わせ対応の負荷を減らせそうだと感じました。ユーザーの利便性向上だけでなく、管理者側の運用負担軽減にもつながる可能性があります。

このようにパスキーは、利便性とセキュリティを両立しやすい認証方式です。今後、IBM Verifyを用いた認証強化を検討する際には、有力な選択肢のひとつになると感じました。

またIBM Security Verifyを利用してWindowsリモートデスクトップやLinuxに多要素認証の導入をご紹介したブログも過去にございます。過去ブログはこちら

「IBM Security Verify」の詳細な機能については、弊社ウェブサイトをご覧ください。

Verifyに関するご相談はこちら