新入社員がサイバー攻撃シナリオを追ってみた!SASEで守れるところを解説!~新入社員のセキュリティ備忘録 #04~

投稿者:セキュリティ&ネットワーク事業本部 セキュリティ担当 井上

こんにちは!1年目社員の井上です。

本ブログは、私が学習した情報セキュリティについてのあれこれを備忘録として残していくシリーズ「新入社員のセキュリティ備忘録」第4弾になります。今回も、学習した内容を新入社員目線でまとめていきます。

これまでの備忘録では、「SASE」という概念を中心に、その構成要素である「ZTNA」、「CASB」について見てきました。

↓ ↓ ↓ まだ#01~#03を読んでいない方は、今回の記事とあわせてチェックしてみてください! ↓ ↓ ↓

【新入社員が話題のSASEについて調べてみた!~新入社員のセキュリティ備忘録 #01~】

URL:https://www.niandc.co.jp/tech/20251128_67248/

【新入社員がZTNAを理解したい!VPNとの違いも調べてみた!~新入社員のセキュリティ備忘録 #02~】

URL:https://www.niandc.co.jp/tech/20251219_68108/

【新入社員がCASBを調べてみた!シャドーITってそんなに危ないの?~新入社員のセキュリティ備忘録 #03~】

URL:https://www.niandc.co.jp/tech/20260122_69757/

さて、#04となる今回は、「攻撃シナリオ」をSASEの目線で追ってみる回です。

フィッシングやアカウント乗っ取り、SaaSからの情報持ち出しなど、ニュースでよく耳にするインシデントも、「結局どのタイミングで何が起きていて、どこで止められたのか?」を整理しようとすると意外と難しいですよね。

そこでこの記事では、よくある攻撃の流れをできるだけシンプルに分解しながら、ZTNAやCASBが“どこで効くのか”を中心に、「SASEで守れるところ」を新入社員なりに整理してみます。

今回もどうぞよろしくお願いします!

目次

2.攻撃シナリオ:フィッシング起点で“社内アプリ侵入”と“SaaSからの情報持ち出し”が同時進行するケース

3.おわりに

1.SASEの機能を振り返ってみた

攻撃シナリオを用いた具体的な説明に入る前に、そもそも「SASE」とは何だったのかを、今一度振り返ってみます。

これまでの備忘録では、#01でSASEの全体像を整理し、#02でZTNA、#03でCASBをそれぞれ見てきました。今回は、これらの機能が実際の攻撃シナリオの中でどこに効いてくるのかをより分かりやすくするために、まずSASEの全体像をあらためて簡単に整理し、特に今回の主役であるZTNAとCASBを中心にポイントをおさらいします。

テレワークやクラウド利用が当たり前になってきた今、社内ネットワークの入口を固める“境界防御”だけでは社内の情報資産を守りきるのが難しくなってきました。あわせて、VPNは社内外の通信が集中して制御する通信量が増えやすく、混雑時に接続が不安定になりがちです。さらに、VPN機器の脆弱性を突かれて侵入経路(セキュリティホール)になってしまうケースもあり、従来のやり方だけでは限界が見えてきた、という背景があります。

以上のような課題を解決すべく、Gartner社によって提唱された概念がSASE(Secure Access Service Edge)です。SASEは、ネットワークとセキュリティをクラウドで一体化し、ユーザやデバイスが「どこからアクセスしても安全に、快適に」使えるようにする機能群により実装・提供されているものです。

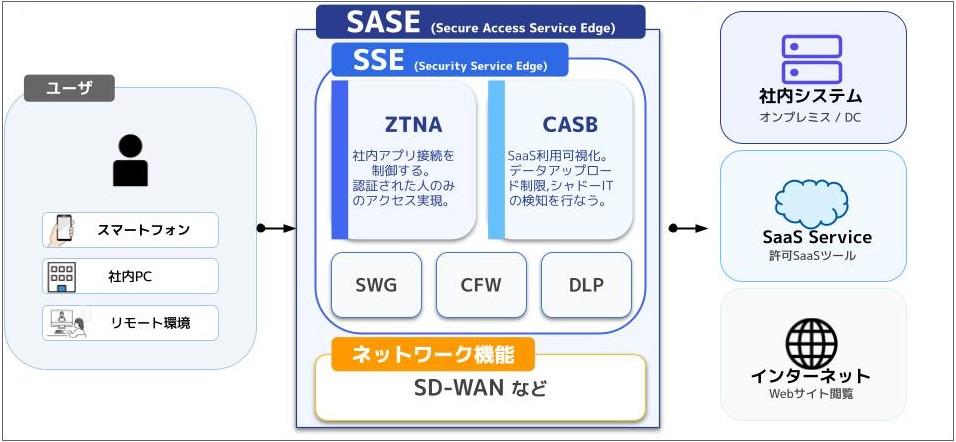

今回の図でいうと、真ん中の枠にある SSE(Security Service Edge) がセキュリティ機能の塊で、代表的な要素として ZTNA、CASB、SWG、CFW(クラウドFW)、DLP などが並びます。さらに下側の SD-WAN などのネットワーク機能が合わさって、SASE全体を構成します。

これにより、ユーザが社内・社外のどこにいても同じ基準でセキュリティを適用しながら、社内システムやSaaSへ安全にアクセスできるようになります。

たとえば、社内アプリへのアクセスはZTNAで必要な人に必要な範囲だけ許可し、SaaS利用はCASBで可視化・制御・データ保護を行う、といった形で「境界」ではなくユーザやデータ単位で防御できます。結果として、従来VPNに集中していた通信や負荷を分散しつつ、クラウド利用やテレワークが前提の環境でも、統一的にリスクを抑えることができます。

そして、今回の記事で特に振り返りたいのが、過去回でも扱った ZTNA と CASB です。

- ZTNA(Zero Trust Network Access)のおさらい

ZTNAは、社内アプリへの接続を“必要な人に、必要な範囲だけ”許可する仕組みです。

#02でも書いたように、従来のVPNは「いったん社内ネットワークに入れたら、到達できる範囲が広い」ことがあり、万が一アカウントが乗っ取られたり端末が感染したりすると、被害が横に広がりやすい側面がありました。

一方で、ZTNAはユーザや端末の状態を確認したうえで、特定のアプリ単位でアクセスを許可するイメージです。これによって、仮に認証情報が盗まれても、アクセスできる範囲(到達範囲)を最小限に抑えられます。

- CASB(Cloud Access Security Broker)のおさらい

CASBは、クラウドサービス(SaaS)の使われ方を可視化し、ルールに沿って制御する仕組みです。シャドーITの発見や、外部共有の制御、不審な操作の検知などを通じて、SaaS利用に伴うリスクを減らしてくれます。

クラウドは便利な反面、個人のストレージやフリーメールにデータが流れたり、盗まれたアカウントで大量ダウンロードされたりといった事故が起きやすい環境でもあります。CASBは、そうしたクラウド上での処理を見える化して、必要な場面でブレーキをかける役だと捉えると理解しやすいです。

以上がざっくりとしたSASEの振り返りになります。

次の章では、実際によくある攻撃の流れを例にしながら、「このタイミングでZTNA/CASBが効く」というポイントを、新入社員なりに追いかけてみます。

2.攻撃シナリオ:フィッシング起点で“社内アプリ侵入”と“SaaSからの情報持ち出し”が同時進行するケース

ここからは、よくある攻撃の流れを1本取り上げて、「この場面ではZTNAが効く」「この場面ではCASBが効く」という形で整理してみます。

今回のシナリオは、ざっくり言うと、

1.フィッシングで認証情報を盗まれる

2.その認証情報を使って、社内アプリとSaaSの双方へアクセスされる

3.社内は“横展開”、SaaSは“情報持ち出し”が狙われる

という、現実でも起こりやすい流れです。

(※特定企業の事例ではなく、インシデントでよく見られるパターンを一般化したシナリオです。)

なお、本シナリオは、「SASEプラットフォームを利用している端末自体が、SASE機能を有効化している際に乗っ取られてしまった」という前提でのシナリオとなります。

それでは、まずは攻撃シナリオの流れを見ていきましょう。

***

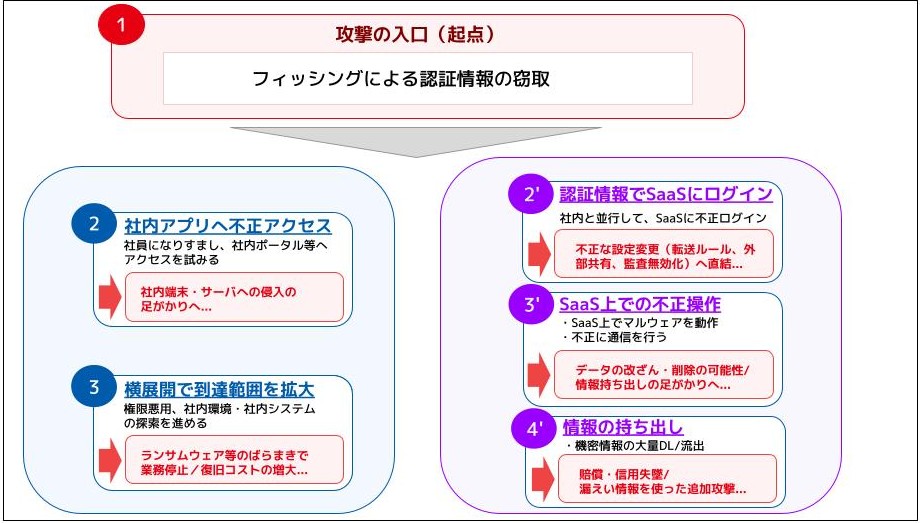

攻撃の入口は、「フィッシング(Phishing)」です。

「パスワードの期限切れ」「請求書の確認」「アカウントの再認証」など、それっぽいメールから偽サイトに誘導され、ID・パスワードを入力してしまう…という流れですね。

認証情報が盗まれると、攻撃者は次に「どこに入れるか」を試します。ここで厄介なのが、攻撃の対象が社内システムだけでなく、SaaSにも広がることです。

まずは社内側(社内ポータル、業務アプリ、ファイルサーバーなど)、そして同時にSaaS等のクラウド側(メール、クラウドストレージ、チャット、グループウェアなど)への認証が試されます。その後、社内側では横展開(ラテラルムーブメント)が、SaaS等のクラウド側では情報持ち出し(大量DL/外部共有)が狙われます。

…ここまでをまとめると、

「社内に入られると横に広がる」

「SaaSは入られると中で勝手に操作される」

という、二方向のリスクが同時に進み得るシナリオになります。

この流れを図にすると、こんなイメージです。

ここまで、攻撃シナリオの流れを整理してみました。

では、SASE機能を有効化していると、ZTNAとCASBがどこに効いてくるのかを見ていきましょう。

***

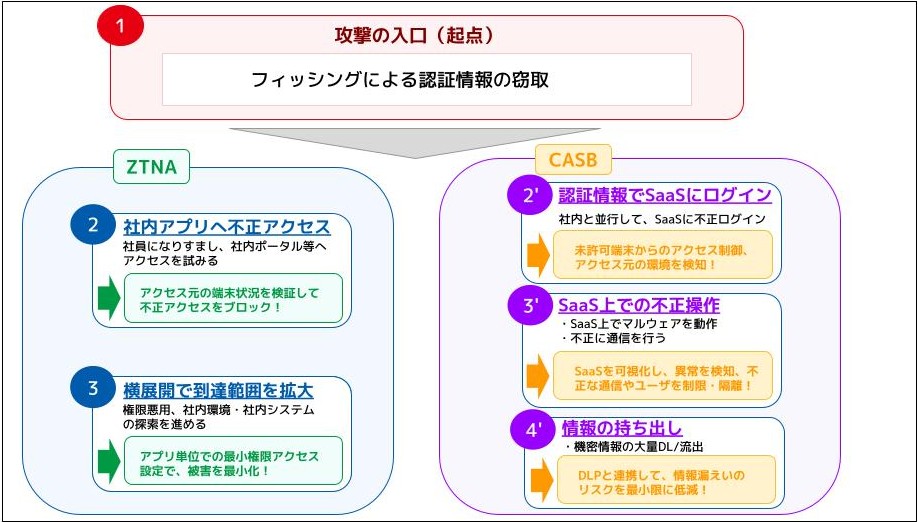

- ここにZTNAが効く!

このシナリオでZTNAが効いてくるのは、主に「社内アプリへの侵入」と「横展開」の部分です。

#02でも触れた通り、VPNは「社内ネットワークにつなぐ」仕組みなので、ひとたび侵入されると、攻撃者から見えてしまう範囲が広くなりがちです。すると、社内のいろいろなサーバーやシステムに対して探索・侵入を試され、被害が横に広がりやすくなります。

一方でZTNAは、「社内ネットワークに入ることを許可する」のではなく、「アプリ単位でアクセスを許可する」考え方です。

たとえば「この人はこの業務アプリにだけ」「この端末は条件を満たしているときだけ」という形で、到達範囲を最初から狭くできます。

その結果、

・侵入されても、攻撃者が行ける場所が限られる

・横展開(探索→別システム侵害)をしにくくできる

・もし不正アクセスが起きても、被害を局所化しやすい

という効果につながります。 - ここにCASBが効く

同じシナリオの中でも、SaaS側の被害に対して効いてくるのがCASBです。

SaaSは便利な反面、アカウントを取られると攻撃者が正規ユーザのフリをして内部で操作できてしまいます。具体的には、クラウドストレージからの大量ダウンロードや共有リンクの作成・ゲスト招待による外部共有、メール転送ルールの仕込みによる盗み見、さらには権限の確保などが起こり得ます。

#03で解説した通り、CASBはこうしたSaaS上の利用状況を可視化し、普段と違う挙動を検知し、必要に応じて制御する役割があります。

さらにDLPと組み合わせることで、機密情報の外部共有や持ち出しを抑えることにもつながります。

つまりCASBは、特にこのシナリオの後半である

・SaaS内で何をされたか

・どんなデータがどこへ出ていこうとしているか

を見える化して、ブレーキをかける仕組みだと言えそうです。

先ほどの攻撃の流れにそれぞれの防御策を適用したときの図は、こんなイメージです。

ZTNA/CASBがどういうところに、どのように作用してくるかが見えるようになりましたね!

また、今回のシナリオを通して整理すると、

ZTNA:社内アプリへのアクセスを絞り、横展開を抑える

CASB:SaaS上の不審操作や情報持ち出しを抑え

というように、同じフィッシング起点でも、効く場所が違うことが分かります。

***

…攻撃者は社内かSaaSか、どちらか一方だけを狙ってくれるとは限りません。現実には両方が同時進行し得るので、SASEの考え方としても、社内アプリ側(ZTNA)とSaaS側(CASB)をセットで考えることが非常に重要です!

以上が、攻撃シナリオを交えたSASE(特にZTNA、CASB)の説明でした。

3.おわりに

今回の備忘録#04では、フィッシングを起点とした攻撃シナリオを例にしながら、SASEの中でも特にZTNAやCASBが「どの場面で効いてくるのか」を整理してみました。用語として知っていた仕組みも、攻撃の流れに当てはめてみると、アクセス制御・クラウド利用の可視化と制御など、さまざまな要素が絡み合って安全な環境を作っていることが見えてきました。

一方で、昨今のサイバー攻撃は手口が高度化しており、「この機能さえ導入すれば安心」という単体の対策だけでは守りきれないのも現実です。侵入される可能性を前提に、多層防御として端末側の対策も含めて考えていく必要があり、その代表例がEDR(Endpoint Detection and Response)と呼ばれる技術です。

ここまでで、ひとまず備忘録の「SASE編」は一区切りにします。次回以降は、EDR周りの基本や、どういう考え方で導入・運用していくのかを、新入社員目線で学びながらまとめていきたいです。

引き続き、学習内容をアウトプットしていきますので、次回もお付き合いいただければうれしいです!

また、SASEやEDRに興味を持たれた方は、以下のリンクからお気軽にお問い合わせください。

ここまで読んでいただきありがとうございました!