新入社員がEDRを調べてみた!アンチウイルスと何が違うの?~新入社員のセキュリティ備忘録 #05~

投稿者:セキュリティ&ネットワーク事業本部 セキュリティ担当 井上

こんにちは!1年目社員の井上です。

本ブログは、私が学習した情報セキュリティについてのあれこれを備忘録として残していくシリーズ「新入社員のセキュリティ備忘録」第5弾になります。今回も、学習した内容を新入社員目線でまとめていきます。

これまでの備忘録では、ゼロトラストの考え方を軸に、SASEやその構成要素であるZTNA、CASBなどを通して、「ユーザやデバイスがどこからアクセスしても安全に、快適に使えるようにする」ための仕組みを見てきました。一方で、「ネットワーク側を守るだけで万全の対策になる」のでしょうか。

というのも、昨今のサイバー攻撃は手口が非常に巧妙化しています。近年話題のランサムウェアのように、侵入した後に被害を広げる攻撃が増えています。「この機能さえ入れれば安心」という単体の対策だけでは守りきれないのが現実で、侵入される可能性を前提にした「多層防御」として、端末 (エンドポイント) 側の対策も含めて考える必要があります。

そこで、今回見ていくのが、EDR (Endpoint Detection and Response) です。EDRは、端末上の不審な動きを「検知 (Detection) 」し、被害が広がる前に「対応 (Response) 」するための考え方・仕組みです。そして、従来からあるアンチウイルス (AV) としばしば比較されますが、目的や守り方の前提が少し違います。

本記事では、多層防御が求められる背景を押さえたうえで、EDRとは何か、そしてアンチウイルスと何が違うのかを、新入社員なりに整理していきます。

今回もどうぞよろしくお願いします!

目次

4.おわりに

1.なぜ今「多層防御」が重要なの?

前回までの記事では、ゼロトラストの考え方を軸に、SASEやZTNA、CASBといった仕組みを通して、「どこからアクセスしても安全に、快適に使える」ための守り方を見てきました。では、ネットワーク側を整えたら、それだけで万全なのでしょうか。

結論から言うと、現実はそう簡単ではありません・・・。

昨今のサイバー攻撃は手口が巧妙化しており、「侵入を100%防ぐ」前提だけで考えると、どこかで見落としが出てしまいます。特に最近話題のランサムウェアのように、侵入した後に社内で動き回り、最終的に業務停止まで持っていく攻撃が増えている今は、侵入される可能性を前提にした守りが必要になってきました。

そこで登場するのが「多層防御 (Defense in Depth) 」という考え方です。多層防御は、ざっくり言うと、複数の層 (レイヤ) で対策を配置し、どこかが突破されても次の層で検知・封じ込めできるようにする設計思想です。

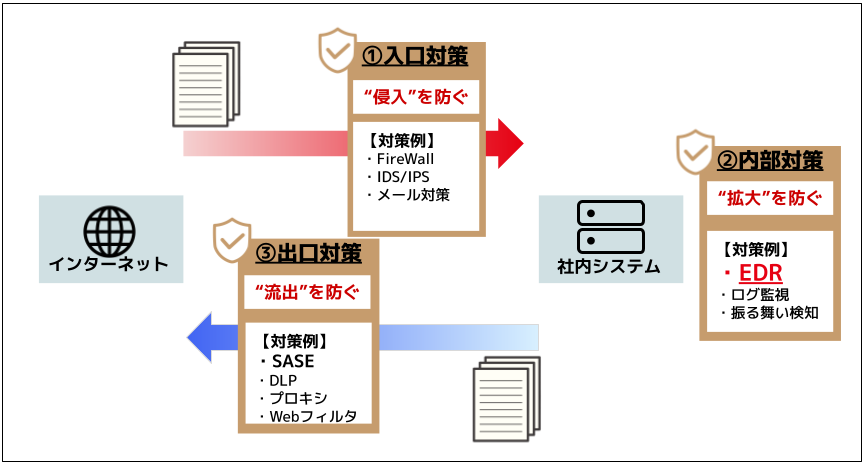

ポイントは、「入口で防ぐ」だけではなく、侵入後の動きも含めて守りを置くことです。攻撃を流れで見ると、守る場所は大きく3つに分けられます。

- 入口 (侵入) 対策:不正アクセスやマルウェア侵入を防ぐ

- 内部 (拡大) 対策:侵入後の不審な挙動を見つけて止め、横展開を防ぐ

- 出口 (漏洩) 対策:情報の持ち出しや不審な通信を抑える

SASEは、このうち「出口」を強化する手段として非常に強力です。一方で、攻撃者が一度端末に入り込むと、最終的に「端末の中」で起きる行動 (権限昇格、横展開、データ窃取、暗号化など) が問題になりやすく、ここを見落とすと被害が大きくなります。だからこそ、多層防御では「内部 (侵入後) 」のレイヤも重視されます。

多層防御の良さは、対策を積み上げることで「安全度が上がる」だけではありません。実務的に効くポイントは次のようなところです。

- 突破されても致命傷になりにくい(被害最小化)

入口で漏れても、内部や出口で検知・封じ込めができれば、暗号化や情報漏えいまで到達しにくくなります。 - 早期検知のチャンスが増える

監視ポイントが複数になることで、不審な動きを見つけやすくなります。 - 段階的に強化しやすい

既存の対策を捨てるのではなく、「足りない層を補う」という考え方で追加できるので、現実的な改善計画を立てやすいです。

…それぞれのレイヤに異なる防御策を適用することで、安全性を上げるだけでなく、万が一侵害を受けたときの対応を迅速化することにつながるということですね!

ちなみに、「多層防御」と似た言葉に「多重防御」があります。語感はとても似通っているこの単語ですが、実は全く異なる概念のことを指しています。

まず多重防御は、たとえば入口対策を二重三重に重ねるように、同じポイントを厚くするイメージで使われがちです。

一方先ほど解説したように、多層防御は入口だけでなく内部・出口も含め、攻撃の流れ全体に対して層を分けて備える考え方です。

…端的に換言するなら、

- 多重防御:同じ場所の防御を厚く!

- 多層防御:守る場所(層)を広く!

という違いになります。全然違いますね。

ここまでの話をまとめると、攻撃の高度化やランサムウェアの増加によって、「侵入前に全部止める」だけでは厳しくなってきています。だからこそ、多層防御として、「侵入後の挙動を見る層」が必要になる…ということです。

そして、その代表例が次章で扱う EDR(Endpoint Detection and Response) です。SASEなどのネットワーク側の対策と組み合わせることで、攻撃の流れの中で守れるポイントが増え、結果として被害を最小化しやすくなります。

それでは、EDRとは具体的にどういう技術なのでしょうか。Detection and Response(検知と対応) という名前の通り、何を「検知」し、どう「対応」するのかを見ていきます。

2.EDRとは何をするもの?ざっくり解説!

前章では、多層防御の考え方の中で、「侵入後の挙動を見る層」が重要になっていることを見てきました。そして、その役割を担う代表的な仕組みが、EDR(Endpoint Detection and Response) という技術です。

EDRをざっくり言うと、「端末(エンドポイント)」上で起きる不審な挙動を「検知」し、被害が広がらないように「対応」するための仕組みです。ここでいう「端末(エンドポイント)」とは、私たちが利用するPCやサーバなど、実際に業務を行う機器のことを指しています。

最近の攻撃では、侵入そのものよりも、その後に端末内でどのような行動が行われるかが大きな問題になります。

たとえば、攻撃者が端末に入り込んだあと、権限を広げたり、別の端末へ移動したり、重要なデータを探したりと、段階的に攻撃を進めるケースがあります。こうした動きは、ネットワークの外側から見ているだけでは気づきにくいため、端末の中で起きていることを把握する仕組みが必要になります。

そこで活躍するのがEDRです。

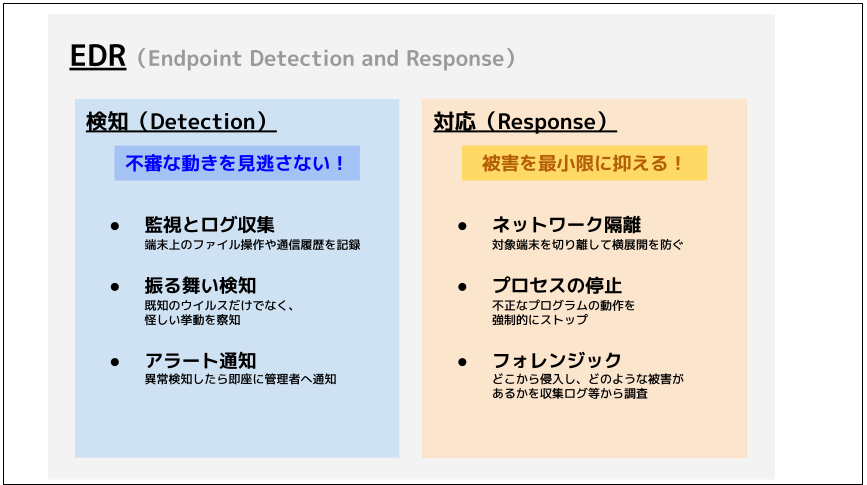

EDRという名前には、その役割がそのまま表れています。

まず、Detection(検知) は、「端末上で起きるさまざまな挙動を監視し、その中から不審な動きを見つけること」です。

たとえば、怪しいプログラムの実行、不自然なコマンド操作、権限の昇格、普段とは異なる外部通信など、攻撃につながる兆候をとらえます。

次に、Response(対応) は、「検知した後に被害の拡大を防ぐためのアクションを取ること」です。

具体的には、端末をネットワークから隔離したり、不審なプロセスを停止したり、調査に必要な情報を確認したりといった対応が含まれます。

つまりEDRは、単に「怪しい動きがありました」と通知するだけでなく、その後の初動対応につなげる仕組みだと言えます。

…ランサムウェアをはじめとした最近の攻撃では、侵入した直後にすぐ大きな被害が出るとは限りません。むしろ、攻撃者はしばらく気づかれないように動きながら、情報収集や権限取得、横展開の準備を進めることがあります。このとき、端末上の不審な挙動を把握できなければ、管理者は異常に気づけないまま、被害が広がってしまう可能性がありますよね・・・。

逆に、早い段階で異常を検知し、端末の隔離などの対応ができれば、攻撃の拡大を防げる可能性を高めることができます!

つまりEDRは、侵入を完全に防ぐための仕組みというより、「侵入された後に被害を最小化するための仕組み」としてとても重要です。前章で見た多層防御の考え方に当てはめると、EDRはまさに「内部(拡大)対策」を支える代表的な技術だと言えます。

EDRのもう1つの大きな特徴は、インシデント発生時の調査にも役立つことです。

セキュリティ事故では、「感染したかどうか」だけでなく、いつ、何がきっかけで、どこまで影響が広がったのかを把握することが重要になります。

EDRが端末上の挙動を記録していれば、

- どのファイルや操作がきっかけだったのか

- その後どのような挙動が発生したのか

- 他の端末にも影響が及んでいるのか

といったことを確認しやすくなります。

これは、被害範囲を把握するためだけでなく、再発防止を考えるうえでも重要です。何が起きたのかを正しく見える化できるからこそ、次にどこを改善すべきかも考えやすくなります。

ざっくりとしたEDRの説明は以上になります。ここまで見てくると、EDRは侵入後の不審な動きを捉えて、被害の拡大を防ぐためのとても心強い仕組みだということが分かりました。

「EDRってすごいなぁ」と感じる一方で、「じゃあ、これまで使われてきたアンチウイルスとは何が違うんだろう?」という疑問も出てきますね…。

そこで次章では、アンチウイルスとEDRの違いについて見ていきましょう。

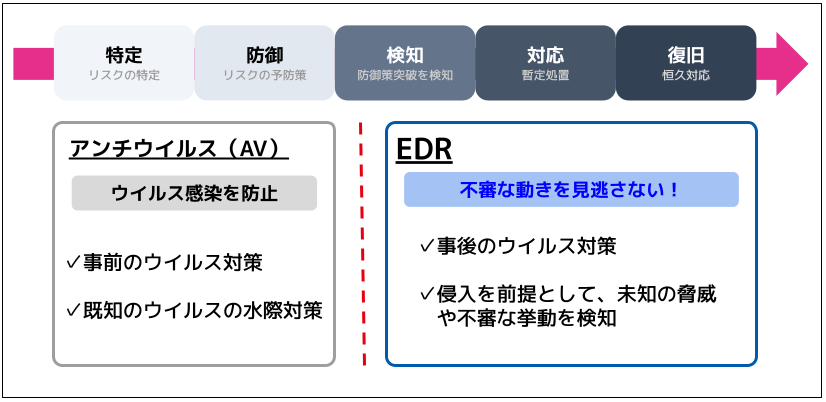

3.アンチウイルス (AV) と何が違うの?

アンチウイルスは、昔から広く使われてきた端末防御の代表的な仕組みです。主な役割は、マルウェアを検知して実行させないこと、つまり「感染を防ぐこと」にあります。

たとえば、既知のウイルスファイルや不正なプログラムを見つけて削除したり、実行をブロックしたりすることで端末を守ります。

このような仕組みは、従来は「ウイルス対策ソフト」としてよく知られてきました。アンチウイルスの基本的な考え方は、怪しいものを見つけて、入る前や実行される前に止めることです。

そのため、既知のマルウェアや典型的な不正プログラムに対しては、今でも有効な手法と言えます。

一方で、EDRが重視しているのは、侵入された後にどう気づき、どう対応するかです。

最近の攻撃では、最初の侵入そのものよりも、その後に端末内で何が起きるかが大きな問題になります。攻撃者は、すぐに派手な動きをするとは限らず、しばらく潜伏しながら情報を集めたり、権限を広げたり、ほかの端末へ移動したりすることがあります。

EDRは、こうした侵入後の不審な挙動を監視し、必要に応じて端末の隔離や調査につなげる仕組みです。

…つまり、アンチウイルスが「入れない・実行させない」ことを重視するのに対して、EDRは「入られたかもしれない」という前提で、見つけて止めることを重視していると言えます。

…まとめると、両者の違いは次のように整理できそうです。

- アンチウイルス:主に侵入や実行を防ぐことが得意

- EDR:主に侵入後の挙動を検知し、対応することが得意

もちろん、実際の製品はここまできっぱり分かれるわけではなく、最近のアンチウイルス製品は機能が進化していますし、EDR製品にも予防的な機能を持つものがあります。

ただ、考え方の中心としては、アンチウイルスは「防ぐ」寄り、EDRは「検知・対応」寄りと見ると分かりやすいです。

以上が、ざっくりとしたアンチウイルスとEDRの違いになります。

4.おわりに

今回の備忘録#05では、EDRとは何か、アンチウイルスとは何が違うのかを、新入社員なりに整理してみました。

これまでの備忘録では、SASEやZTNA、CASBなどを通して、ネットワークやクラウドの側からセキュリティを見てきました。

一方で今回は、そこから少し視点を変えて、「端末の中で何が起きるのか」「侵入された後にどう守るのか」というところに目を向けてみました。

調べてみて感じたのは、やはりひとつの対策だけで守り切るのは難しいということです。だからこそ、多層防御という考え方の中でSASEやEDR、その他セキュリティ機能群を組み合わせていくことが大切なのだと感じました。

また「EDR」という言葉だけ聞くと少し難しそうに思っていたのですが、攻撃の流れとあわせて見ていくと、アンチウイルスとの違いや、どこに効いてくるか…などなど少しずつイメージできるようになりましたね!

今後も引き続き、学んだことを新入社員目線でまとめていきますので、次回もお付き合いいただければうれしいです!

また、EDRに興味を持たれた方は、以下のリンクからお気軽にお問い合わせください。

ここまで読んでいただきありがとうございました!