アタックサーフェスマネジメント(ASM)とは?注目される理由や主な機能を紹介

投稿者:S&Nデジマ担当

巧妙化・高度化が進むサイバー攻撃。標的型攻撃も増加しているため、従来の境界型セキュリティ対策だけでは防御が難しくなってきました。そこで注目を集めているのが、アタックサーフェスマネジメント(ASM:Attack Surface Management)です。本記事では、ASMの概要や注目される理由、主な機能について解説します。

アタックサーフェスマネジメント(ASM)とは?

アタックサーフェスマネジメント(ASM)は、インターネットからアクセス可能なIT資産を調査し、それらの脆弱性を評価する方法です。外部からサイバー攻撃をしてくる攻撃者と同じ視点でIT資産を見ることにより、攻撃者にとって魅力的な脆弱性や意図せず公開されているIT資産などを可視化します。

シャドーITの脅威

セキュリティ対策の盲点は、「自分が外部からどう見えているか把握しにくい」ことです。典型的なのがシャドーITの問題です。スマートフォンやタブレット端末が普及し、便利なアプリやソフトウェアが無料で使えるようになったことで、企業や組織の承認を得ずにITデバイスやサービスを使うことが増えています。

例えば、個人のスマートフォンで業務を行うなど、活用する側は良かれと思ってしているかもしれません。しかし、セキュリティ上は大いに問題があります。業務用のパスコンを個人のスマートフォンでテザリングした場合、そのネットワークから不正アクセス被害を受けるおそれもあるからです。

ASMは、そうした実態が不明なシャドーITを可視化し、適切なサイバーリスク管理を実現に導く手法だともいえます。

アタックサーフェス(攻撃対象領域)とは?

アタックサーフェスマネジメント(ASM)は「攻撃対象領域管理」とも呼ばれます。では、アタックサーフェスとは何かというと、サイバー攻撃の対象となる攻撃点・攻撃経路を指します。「攻撃対象領域」や「攻撃面」と呼ばれることもあります。具体的には、インターネットとの境界点にあるネットワーク機器やPC、サーバから各種システム、ソフトウェア、OSまで含まれます。

また、外部からアクセス可能であることから、エクスターナル・アタックサーフェスマネジメント(EASM:External Attack Surface Management)といわれることもあります。

アタックサーフェスマネジメント(ASM)が注目される背景・求められる理由

現在、アタックサーフェスマネジメント(ASM)が注目されるのには、2つの理由があります。

理由1:サイバー攻撃の脅威が増大し、手口が巧妙化

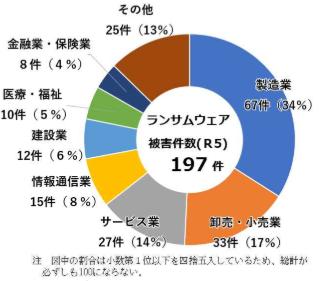

1つは、サイバー攻撃の脅威がかつてなく増大していることです。ウクライナ情勢や中東情勢といった地政学リスクの変化にともない、ランサムウェアの被害は高水準で推移しています。警察庁は、2024年3月14日に公表した「令和5年におけるサイバー空間をめぐる脅威の情勢等について」の中で「極めて深刻な情勢が続いている」とし、企業だけでなく行政機関や学術研究機関などで情報窃取を狙いとした不正アクセスが多数アクセスしたことを明らかにしています。

加えて、攻撃の手法はますます巧妙化・高度化しています。従来は無差別にメールなどでランサムウェアなどをばらまくのが主流でした。しかし、今はハッキング技術が格段に進化し、AIなどを活用して脆弱性を見つけて侵入し、情報窃取やデータの暗号化をした上で身代金を要求する手口も増えています。

また、近年は発見された脆弱性を解消する対策が講じられる前に攻撃する「ゼロデイ攻撃」も増加しています。修正プログラムやパッチを適用したり、最新バージョンにアップデートしたりといった従来の対策では守りきれないようになってきているのです。

理由2:テレワークやDXの推進を背景とするIT環境の拡大

もう1つの理由は、IT環境の拡大です。急速に進むクラウドシフトやDX(デジタル・トランスフォーメーション)、テレワークの推進により、IT環境は複雑化するとともに拡大を続けています。

顕著なのが、VPN(仮想プライベートネットワーク)やリモートデスクトップの普及です。テレワークの推進によって急速に整備され、場所を選ばない働き方の実現に大きく貢献しました。

一方で、その脆弱性が狙われるケースが急増しています。警察庁によれば、2023年のランサムウェア被害のうち、63%がVPN機器から、18%がリモートデスクトップから侵入したことが判明しました。8割以上がテレワークなどで利用される機器の脆弱性や強度の弱い認証情報などを利用したと考えられており、アタックサーフェス(攻撃対象領域)の管理を強化する必要性は高まっています。

出典:警察庁令和5年におけるサイバー空間をめぐる脅威の情勢等についてhttps://www.npa.go.jp/publications/statistics/cybersecurity/data/R5/R05_cyber_jousei.pdf

前述のシャドーITの問題も、IT環境の拡大にともなっていることは明らかです。「見えないIT資産」をなくし、すべてのIT資産を可視化して適切に管理するAMSが注目を集めるのは当然だといえるでしょう。国もこの状況を問題視しているのは、経済産業省が2023年5月29日に「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」を策定していることからもわかります。

アタックサーフェスマネジメント(ASM)の主な機能

ASMは手作業ではなく、ツールを用いるのが一般的です。ASMツールは主に「検索エンジン型」と「オンアクセス型」があります。

「検索エンジン型」は、ASMツールを提供する事業者が独自収集し、保存したデータベースにアクセスして検索・閲覧した情報をもとにリスク評価を行います。

「オンアクセス型」は、ユーザーが検索を実行するタイミングで攻撃面の情報を収集します。

具体的な機能を見ていきましょう。主に以下があります。

| 分類 | 機能 |

| 攻撃面の発見 | IPアドレス・ホスト名の一覧表示機能 ドメイン名などから、関連するIPアドレス・ホスト名の一覧を表示する。 |

| 攻撃面の情報収集 | 攻撃面の詳細情報表示機能 特定の攻撃面における詳細情報を表示する。 ダッシュボード機能 グラフやマップなどを用いて情報をグラフィカルに表示する。 |

| 攻撃面のリスク評価 | リスク評価機能 攻撃面の危険度もしくは成熟度を評価する。 レポート機能 評価結果のレポートを生成・出力する。 |

| その他 | リスク対応補助機能 対応優先度を付与する。 ファイル出力機能 発見した攻撃面や脆弱性情報をCSVなどで出力する。 通知機能 特定の情報をトリガーとしてユーザーに通知する。 ログ機能 ツール操作のログを収集する。 アクセス制御 ロールを設定し、各ユーザの操作を制限する。 対応状況管理機能 調査中や調整済みなどの対応状況のタグを付与する。 |

出典:経済産業省「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」(2023年5月29日策定) P14-15 https://www.meti.go.jp/press/2023/05/20230529001/20230529001-a.pdf

脆弱性診断とASMの違いとは?

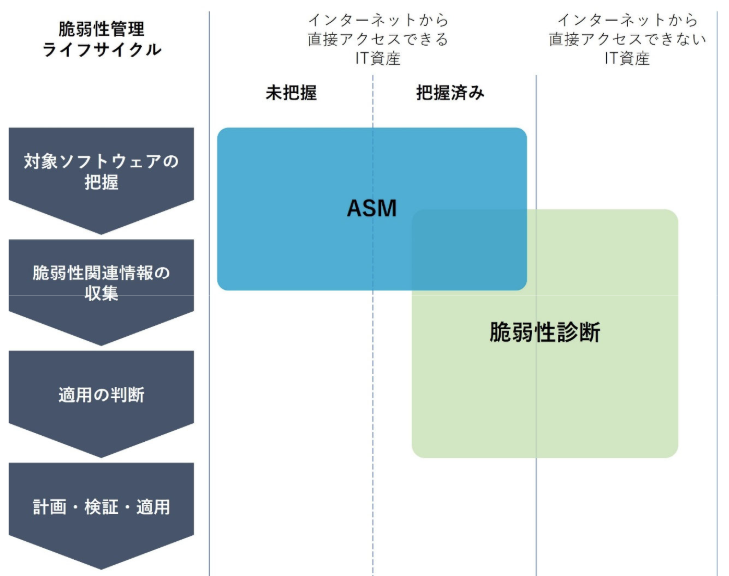

脆弱性診断は、ネットワークやソフトウェア、ハードウェアなどに脆弱性がないかを確認する手法です。ASMはインターネットから通常アクセスの範囲で行いますが、脆弱性診断は攻撃を模したパケットを送信し、その応答を評価するため、脆弱性の特定に関しては一定の確度があります。

| 対象 | 脆弱性の特定確度 | 対象の影響 | |

| ASM | インターネット上を検索し、発見したものを対象とする | 通常アクセスの範囲で行うため確度が低い可能性がある | パケットがセキュリティ監視装置に検出されることはほとんどない |

| 脆弱性診断 | 対象をあらかじめ指定する | 攻撃を模したパケットを送信し、その応答を評価することで一定の確度が確保される | セキュリティ監視装置でアラームを検出したりシステムダウンを誘発したりすることがある |

ただし、脆弱性診断は対象をあらかじめ定めて行うため、把握済みのIT資産が対象です。AMSと違って、インターネットから直接アクセスできないIT資産の脆弱性をチェックすることは可能ですが、シャドーITなど未把握のIT資産を可視化することはできません。

出典:経済産業省「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」(2023年5月29日策定) P11 https://www.meti.go.jp/press/2023/05/20230529001/20230529001-a.pdf

「ASM+脆弱性診断」がセキュリティ対策に必要

脅威を増すサイバー攻撃に備えたセキュリティ対策を行うためには、シャドーITを含むIT資産の全容を把握するとともに、脆弱性を特定することが必要です。そうしなければ、高度化・巧妙化を進めているサイバー攻撃者に、魅力的な侵入経路を提供しかねません。

必要なのは、AMSでIT資産の全容とともに脆弱性の可能性を把握し、それに優先順位をつけて適切な対策を講じることです。そのためには、脆弱性診断も同時に行い、サイバーリスクに直結する脆弱性を特定しなければなりません。今後もサイバー攻撃の脅威が続くのは間違いありませんし、脆弱性は次々に発生します。そのため、継続的に双方を実施していくことが重要です。

最後に

NI+C(日本情報通信)では、「AMS」や「脆弱性診断」機能をもつ様々なセキュリティ ソリューションを提供しています。気になるソリューションがございましたら、ぜひお問合せ下さい。