Netskope【第一回】始動!SASEは何が出来る?若手社員が検証環境で学んでみた

投稿者:太田 拓馬

はじめまして!

昨今ネットワーク・セキュリティの分野で注目されている、SASEをテーマにしたブログを書かせていだきます。日本情報通信の太田と申します。

デジタルトランスフォーメーションが発展していく中、データセンターの老朽化、半導体不足などの影響でクラウド化を導入、検討している企業も少なくないはず

便利になる一方で、新たな攻撃や脆弱が見つかり日々のニュースでもセキュリティに関するものはよく見かけます。

セキュリティに対する考えも変わってきている今、冒頭でも書きました「SASE」についてを調べてはみましたが・・・

インターネットでSASEと調べるだけで、概念や機能(SWG,CASB,DLP,ZTNA)の記事はたくさん出てくるが具体的なイメージが湧かない。

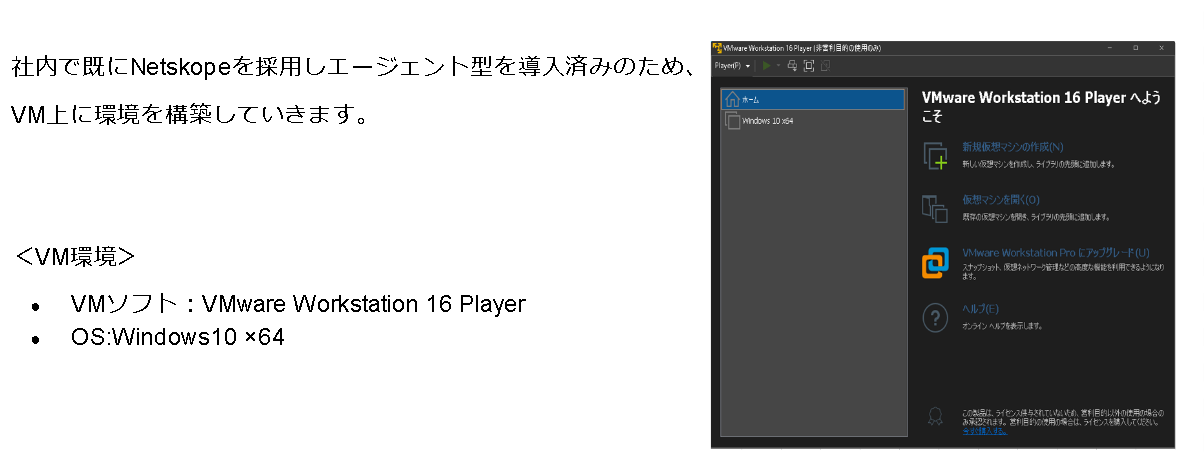

それなら、検証環境を構築して手を動かしながら学ぼう!ということで、社内で導入しているNetskopeの検証環境で学んでいこうと思います。

今回は第一弾として、Netskopeの検証環境構築~エージェント導入・確認までをお届けします。

■SASE(Secure Access Service Edge)とは?

そもそも大前提のSASEとは?このブログにたどり着いた方は、SASEという言葉については既知かと思いますので、詳細な説明は割愛させていただきます。

SASEとは2019年にガートナーが提唱した今まで独立していた「ネットワークサービス」と「セキュリティサービス」をかけ合わせたクラウド型プラットフォームで、シームレスな利用が可能なフレームワークを指します。

■検証環境にNetskopeを導入してみよう!

さっそく本題の構築導入をしていきましょう。

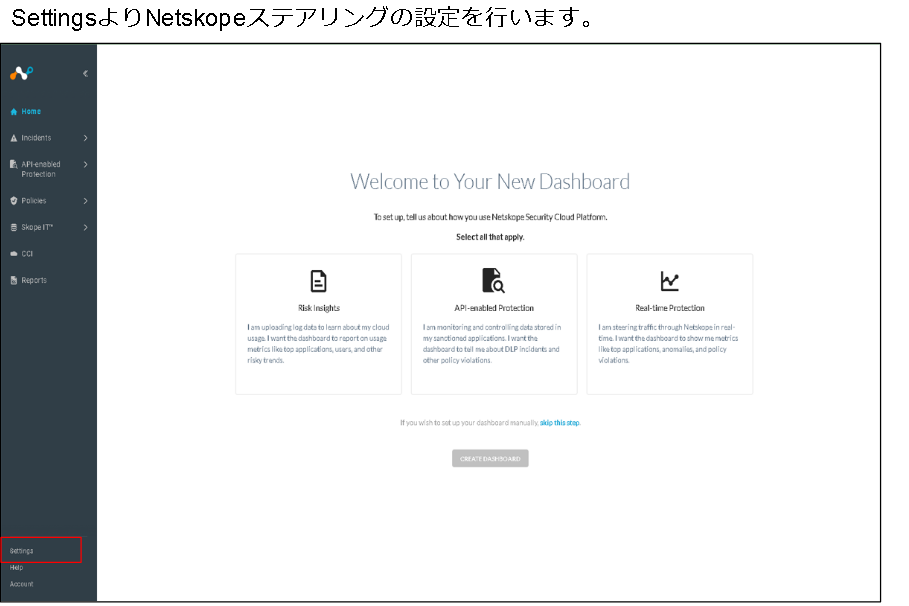

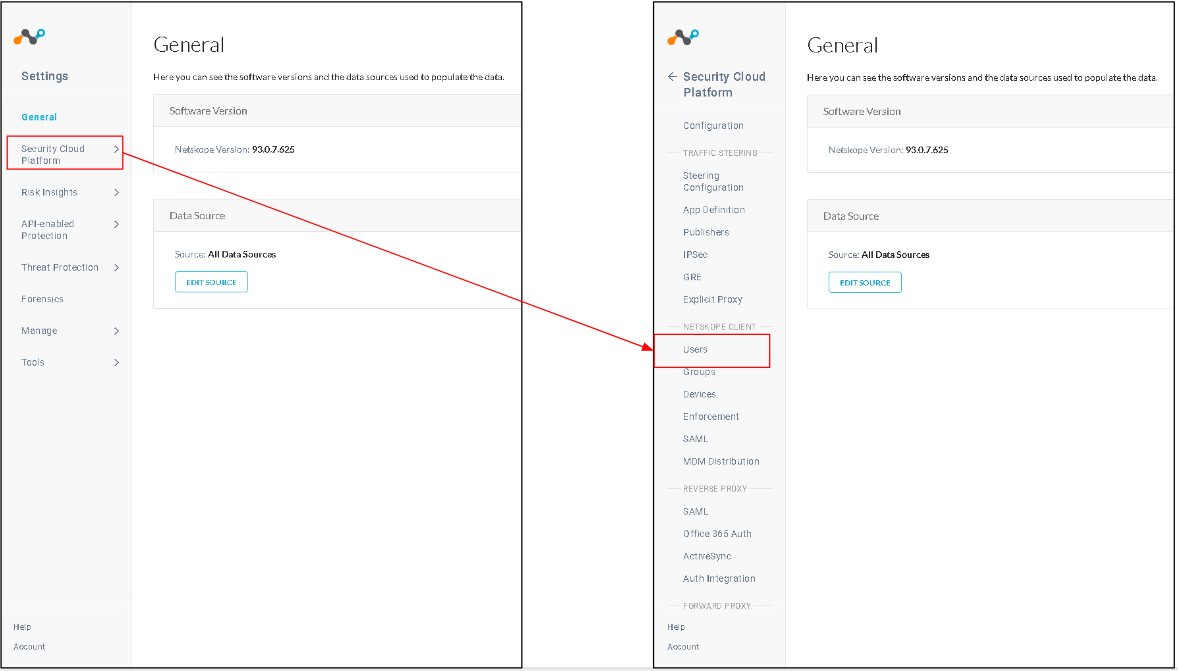

※ステアリング・・・車などのハンドル操作をする装置。Netskopeへ通信が行くように舵を取ること。

新規タブで設定画面が表示されました。ここで設定できる内容はなんだか難しそう・・・

エージェント配布方法は、いくつかありました。

・メール配布

・MDM配布 …etc

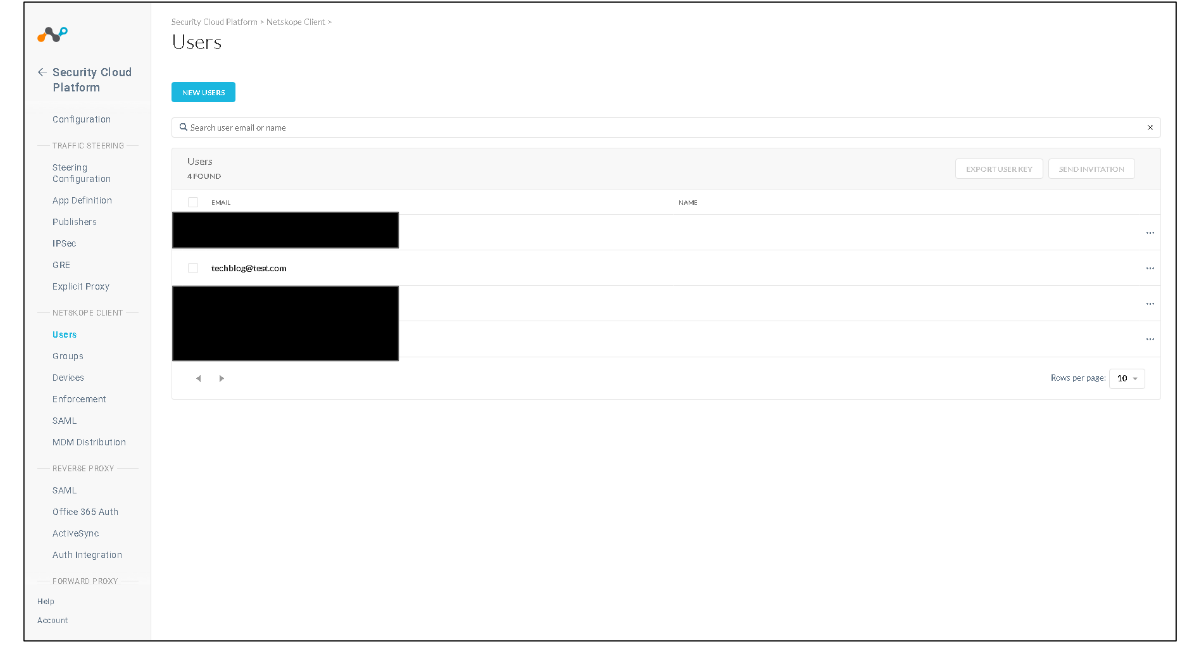

今回は、検証用なので手動でユーザを作り、メール配布をします。

USER EMAILSに登録したアドレスにNetskopeよりメールが届きます。

ポチッとAddで、無事登録されました!適当なアドレスでも登録自体はできるんですね。もちろんキャプチャ用のアドレスなので、その後の作業はできませんが。

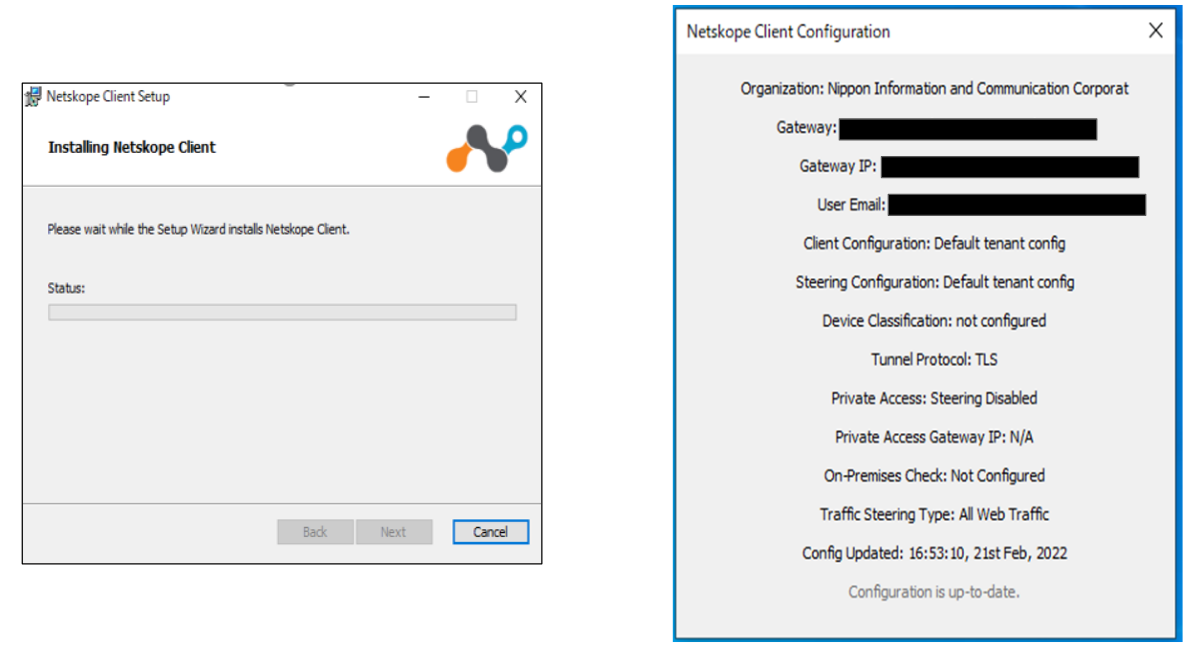

続いて、届いたメールからクライアントソフトをVM上にインストールします。

インストールが正常に完了し、タスクトレイにNetskopeアイコンが出ました!右クリックでコンフィグを見てみると、デフォルトゲートがNetskopeに向いてそうです!

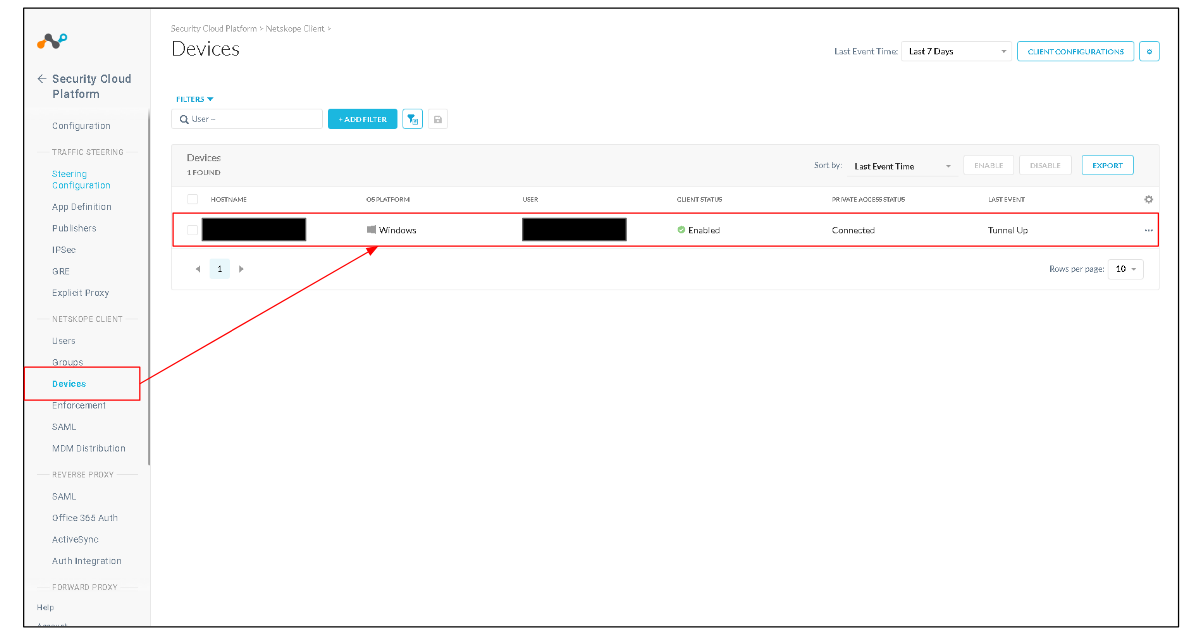

管理者ポータル側で認証されたデバイス情報を見てみると

しっかり有効化されおり、正常に接続できていることが伺えます!

Netskopeはデフォルトで、全てのトラフィックをSSL復号化しNetskopeクラウドへステアリングしてくれるようなので、

WEB/SaaSにアクセスすると、ログが見える・・・??気になりますが、お時間ですので本日はここまで

次回は、意図的にインターネットを利用してログの見え方を学んで行こうと思います!

最後まで読んで頂き、ありがとうございました!